Backup i Replikacja – do czego służą, czym się różnią, jak się uzupełniają?

W dzisiejszych czasach, w których dane stanowią nieoceniony skarb dla przedsiębiorstw, zarządzanie bezpieczeństwem i dostępnością informacji jest kluczowym elementem strategii IT. Wysoka dostępność usług, backup oraz replikacja danych są aspektami, które odgrywają kluczową rolę w ochronie i zabezpieczaniu danych. W tym artykule omówimy co to jest wysoka dostępność oraz jak wypływają na nią usługi backupu...

Wysoka Dostępność - Cel Priorytetowy

Wysoka dostępność usług (High Availability - HA) to stan, w którym usługi i aplikacje są dostępne dla użytkowników przez większość czasu, minimalizując przestoje do minimum. Dla wielu firm, szczególnie tych działających w obszarze usług online, wysoka dostępność jest absolutnym priorytetem. Przestoje w dostępie do danych mogą prowadzić do utraty klientów, reputacji i znaczących strat finansowych.

Podstawowe cechy HA:

- Redundancja: HA opiera się na redundancji, co oznacza posiadanie wielu kopii krytycznych komponentów, takich jak serwery, dyski, zasilacze, czy łącza sieciowe, w celu minimalizacji pojedynczych punktów awarii.

- Przełączanie: Gdy jeden komponent ulega awarii, system automatycznie przechodzi na działanie z wykorzystaniem innych działających komponentów, co minimalizuje przestoje i zagrożenie dla ciągłości działania.

- Monitorowanie: System HA stale monitoruje stan wszystkich elementów infrastruktury, aby w razie potrzeby podjąć odpowiednie działania naprawcze.

- Odzyskiwanie po awarii: Systemy HA są zdolne do automatycznego odzyskiwania po awarii i powrocie do normalnego działania.

Disaster Recovery - Klucz do Wysokiej Dostępności

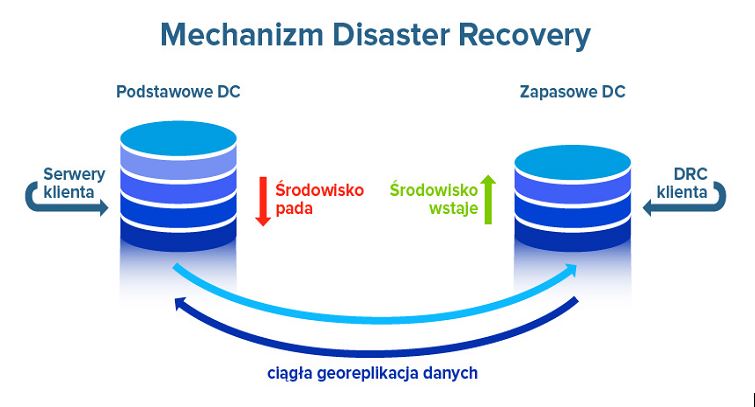

Disaster Recovery (DR) jest planem działania w przypadku wystąpienia awarii lub katastrofy, którego celem jest przywrócenie normalnego działania systemów i usług w możliwie najkrótszym czasie. W ramach strategii DR określane są procedury, narzędzia i środki niezbędne do zminimalizowania wpływu awarii na działanie firmy.

Składniki Disaster Recovery:

- Planowanie reakcji na awarię: Definiowanie procedur i wyznaczanie odpowiedzialności w razie wystąpienia katastrofy.

- Odtwarzanie z backupu: Wykorzystywanie regularnych kopii zapasowych do przywracania danych po katastrofie.

- Replikacja do oddzielnej lokalizacji: utrzymywanie kopii danych i serwerów w odległym centrum danych, aby zapewnić ochronę przed katastrofą lokalną.

- Przywracanie usług w alternatywnym środowisku: Tworzenie środowiska testowego lub alternatywnego, w którym można szybko przywrócić kluczowe aplikacje i usługi.

- Testowanie i weryfikacja: Regularne przeprowadzanie ćwiczeń i testów DR, aby upewnić się, że plan działa i można skutecznie przywrócić działanie po awarii.

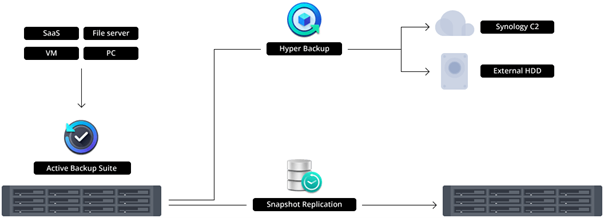

Warto wiedzieć iż backup i replikacja są dwoma oddzielnymi mechanizmami zabezpieczania danych, które służą różnym celom, ale można je skutecznie łączyć, aby zapewnić pełniejszą ochronę danych.

Backup i Replikacja jako Narzędzia Strategii DR

Backup i replikacja to dwie kluczowe techniki wdrażane w ramach strategii DR, które pomagają osiągnąć cel wysokiej dostępności. Oto jak te narzędzia funkcjonują w kontekście HA:

Backup - Zabezpieczenie przed Utratą Danych

Backup to proces tworzenia kopii zapasowych danych w regularnych odstępach czasu. Jest to forma zabezpieczenia przed utratą danych w przypadku awarii, błędów użytkowników lub ataków.

Główne cechy backupu to:

- Zachowanie danych historycznych: Backupy pozwalają na przechowywanie kopii danych z różnych punktów czasowych, co umożliwia przywracanie danych do stanu sprzed awarii.

- Minimalizacja straty danych: W przypadku utraty danych, backupy pomagają w minimalizacji straty, przywracając kopie z określonego momentu.

- Ochrona przed różnymi rodzajami zagrożeń: Backupy stanowią zabezpieczenie przed awariami sprzętu, atakami ransomware, błędami ludzkimi i innymi rodzajami utraty danych.

Rodzaje backupu:

- Backup pełny (full backup): Kopiuje wszystkie dane, zarówno te zmienione, jak i te, które już zostały zapisane wcześniej. Jest to najbardziej kompletna i czasochłonna forma backupu.

- Backup różnicowy (differential backup): Kopiuje tylko dane, które uległy zmianie od ostatniego pełnego backupu. Jest bardziej ekonomiczny w porównaniu z pełnym backupem, ale czasami może wymagać dłuższego czasu przywracania danych.

- Backup inkrementalny (incremental backup): Kopiuje tylko dane, które uległy zmianie od ostatniego backupu. Oferuje bardziej efektywne wykorzystanie miejsca na dysku, ale może wymagać więcej czasu przy odtwarzaniu danych.

- Backup pełny syntetyczny (synthetic full backup): Tworzy pełny backup, łącząc ostatni pełny backup i wszystkie backupy inkrementalne wykonane od tego momentu. Oferuje efektywne zarządzanie kopiami zapasowymi i skrócenie czasu przywracania danych.

Replikacja danych - Zapewnienie Spójności i Dostępności:

Replikacja to proces ciągłego kopiowania danych z jednego miejsca do drugiego w czasie rzeczywistym. Jej głównym celem jest zapewnienie spójności danych i dostępności usług.

Główne cechy replikacji to:

- Natychmiastowa spójność danych: Replikacja zapewnia, że dane na replikowanych serwerach są niemal identyczne z danymi na głównym serwerze, minimalizując straty w dostępności.

- Szybkie przełączanie w przypadku awarii: Jeśli główny serwer ulegnie awarii, użytkownicy mogą być natychmiast przekierowani na replikowane serwery, co skraca czas przestoju.

- Kontrola nad geograficzną redundantnością: Replikacja pozwala na tworzenie kopii danych w odległych lokalizacjach, co chroni przed katastrofami naturalnymi lub lokalnymi awariami.

Rodzaje replikacji:

Replikacja synchroniczna: Dane są kopiowane na drugi serwer w czasie rzeczywistym. Proces zapisu jest wstrzymywany, dopóki dane nie zostaną zapisane na obu serwerach. Oferuje to najwyższy poziom spójności danych, ale może wprowadzić pewne opóźnienia w wydajności.

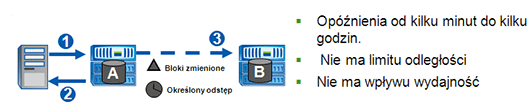

Replikacja asynchroniczna: Dane są kopiowane na drugi serwer z pewnym opóźnieniem. Daje to większą elastyczność i wydajność, ale może prowadzić do pewnego stopnia niespójności danych między replikami w przypadku awarii.

Różnice między Backupem a Replikacją:

Choć backup i replikacja mają podobny cel, jakim jest ochrona danych, to są to dwie różne strategie zabezpieczania danych, które różnią się w kilku aspektach:

- Cel główny:

- Backup: Głównym celem backupu jest tworzenie kopii zapasowych danych w celu ich przywrócenia w razie utraty.

- Replikacja: Głównym celem replikacji jest zapewnienie dostępności danych w czasie rzeczywistym w przypadku awarii.

- Czas odtwarzania:

- Backup: Proces odtwarzania danych z backupu może być czasochłonny, zwłaszcza w przypadku dużych zbiorów danych.

- Replikacja: Replikacja umożliwia szybkie przełączenie na replikowany serwer bez konieczności odtwarzania danych.

- Spójność danych:

- Backup: Backup może prowadzić do pewnej utraty danych, szczególnie jeśli jest on wykonywany rzadko. Może wystąpić luka między czasem ostatniego backupu a awarią, co spowoduje utratę danych z tego okresu.

- Replikacja: Replikacja zapewnia wysoką spójność danych, ponieważ działa na zasadzie ciągłego i natychmiastowego kopiowania danych między różnymi serwerami lub urządzeniami. To oznacza, że każda zmiana dokonana na głównym serwerze jest odzwierciedlana niemal od razu na wszystkich replikowanych urządzeniach. Spójność danych w kontekście replikacji jest zachowana w czasie rzeczywistym, co minimalizuje ryzyko wystąpienia rozbieżności między danymi na różnych urządzeniach.

- Wykorzystanie zasobów:

- Backup: Backupy wymagają alokowania pewnej ilości przestrzeni dyskowej na przechowywanie kopii zapasowych danych. Im większy wolumen danych, tym więcej miejsca na dysku jest potrzebne do utrzymania historycznych kopii. Szczególnie pełne i różnicowe backupy mogą zajmować sporo miejsca, co ma wpływ na planowanie i zarządzanie dostępnym dyskiem.

Wymagania dotyczące mocy obliczeniowej podczas tworzenia backupów zazwyczaj nie są bardzo intensywne. Proces tworzenia kopii zapasowych może być zaplanowany na spokojniejsze godziny, aby nie zakłócać działania systemu w godzinach szczytu.

Backupy mogą być przeprowadzane na zdalne serwery lub urządzenia, co może wpływać na wykorzystanie sieci. W przypadku transferu dużych ilości danych przez sieć, możliwe jest obciążenie łącza.

- Replikacja: Replikacja generuje stałe obciążenie sieci i dysku w celu utrzymania ciągłego równowagi między serwerami. Wymaga szybkiego transferu danych między replikowanymi serwerami w czasie rzeczywistym, co może być kosztowne pod względem wykorzystania sieci.

Wykorzystanie miejsca na dysku w replikacji jest zazwyczaj mniejsze niż w przypadku pełnych backupów, ponieważ replikowane są tylko zmiany w danych. Jednak długotrwała replikacja i utrzymanie wielu replikowanych serwerów może prowadzić do potrzeby dysponowania większą ilością przestrzeni dyskowej.

Replikacja może wymagać większej mocy obliczeniowej w porównaniu do standardowego backupu, ponieważ system musi stale monitorować zmiany danych i przekazywać je na replikowane serwery w czasie rzeczywistym.

Backup i replikacja - kompleksowa strategia ochrony danych:

Chociaż backup i replikacja są dwoma różnymi strategiami ochrony danych, mogą być skutecznie łączone w kompleksową strategię zabezpieczania danych przed utratą i zapewniając wysoką dostępność usług.

- Minimalizacja ryzyka utraty danych: Replikacja zapewnia szybkie przełączenie na działający serwer w przypadku awarii, minimalizując przestoje i zapewniając ciągłość działania. Jednakże, aby zabezpieczyć dane przed awariami oprogramowania, atakami ransomware i błędami użytkowników, regularne backupy mogą być używane jako dodatkowa warstwa ochrony.

- Geograficzna redundantność: Kombinacja backupu i replikacji może być używana w celu zapewnienia geograficznej redundantności danych. Backupy mogą być przechowywane w odległych lokalizacjach, aby zabezpieczyć dane przed katastrofami naturalnymi lub lokalnymi awariami, podczas gdy replikacja zapewnia dostępność danych na bieżąco.

- Zapewnienie spójności i dostępności: Replikacja może zapewnić wysoką dostępność danych, pozwalając na szybkie przełączenie na replikowany serwer w przypadku awarii. Jednakże, aby zachować spójność danych między replikami oraz zabezpieczyć dane przed awariami lub nieodwracalnymi zmianami, backupy są kluczowymi elementami w kompleksowej strategii ochrony danych.

- Odpowiedni dobór strategii: Istotne jest odpowiednie dostosowanie strategii backupu i replikacji do unikalnych wymagań firmy i jej infrastruktury. Niektóre dane mogą wymagać częstszej replikacji ze względu na ich krytyczność, podczas gdy inne mogą być bardziej odpowiednie dla backupu ze względu na mniej dynamiczną naturę.

Podsumowanie:

Artykuł został ukierunkowany na zagadnienia wysokiej dostępności usług oraz backupu i replikacji danych. Można stwierdzić, że kluczowym celem jest zapewnienie wysokiej dostępności (HA) w działaniu przedsiębiorstwa. W kontekście osiągnięcia tego celu, backup i replikacja odgrywają kluczową rolę jako środki wspomagające tę koncepcję.

Backup służy głównie jako zabezpieczenie przed utratą danych i umożliwia ich przywrócenie w przypadku awarii. Replikacja zaś zapewnia dostępności danych w czasie rzeczywistym, co minimalizuje przestoje w działaniu systemu. Oba te mechanizmy uzupełniają się nawzajem.

Warto podkreślić, że wdrożenie strategii HA, backupu i replikacji to inwestycja w stabilność i bezpieczeństwo działania przedsiębiorstwa. Wybór odpowiednich narzędzi i technologii zgodnych z potrzebami organizacji stanowi kluczowy etap w zapewnieniu ciągłości operacji, ochrony danych oraz utrzymaniu zaufania klientów i partnerów biznesowych

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.