Nowoczesna i bezpieczna sieć WiFi w 23 placówkach – jak to zrobiliśmy?

Jednym z naszych pierwszych działań u klient, u którego rozpoczynaliśmy wdrażanie kompleksowej opieki informatycznej, było zapewnienie bezpiecznego systemu WiFi.

Klient posiada 23 placówki dostępne publiczne. Sieć WiFi była zabezpieczona tylko prostym hasłem (WPA2) i klucz do sieci był dotychczas powszechnie znany. Sieć WiFi nie była objęta żadnymi obostrzeniami. Była jedynie odseparowana od sieci produkcyjnej klienta. W efekcie każdy mógł bez ograniczeń korzystać z dostępu do Internetu. Niestety w przeszłości zdarzyły się sytuacje, że sieć ta została wykorzystana do dokonania cyberprzestępstwa. Zabezpieczenie jej było kluczowe.

Jednym z naszych pierwszych działań u klient, u którego rozpoczynaliśmy wdrażanie kompleksowej opieki informatycznej, było zapewnienie bezpiecznego systemu WiFi.

Klient posiada 23 placówki dostępne publiczne. Sieć WiFi była zabezpieczona tylko prostym hasłem (WPA2) i klucz do sieci był dotychczas powszechnie znany. Sieć WiFi nie była objęta żadnymi obostrzeniami. Była jedynie odseparowana od sieci produkcyjnej klienta. W efekcie każdy mógł bez ograniczeń korzystać z dostępu do Internetu. Niestety w przeszłości zdarzyły się sytuacje, że sieć ta została wykorzystana do dokonania cyberprzestępstwa. Zabezpieczenie jej było kluczowe.

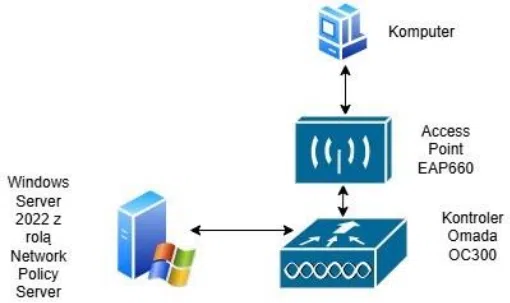

Zaproponowaliśmy bezpieczne i nowoczesne rozwiązanie oparte na kontrolerze TP-Link Omada OC300 i o access point’y TP-Link EAP660 HD, co umożliwiło:

- stworzenie oddzielnej, szyfrowanej sieci WiFi dla pracowników w standardzie WPA Enterprise IEE 802.1X w oparciu o serwer autoryzacji Windows Network Policy Server

- uruchomienie sieci publicznej (typu guest) na wydzielonym VLAN’ie, odseparowanym od sieci pracowniczej, do której dostęp możliwy jest w oparciu o portal voucherów.

Jak przebiegało wdrożenie?

Prace zaczęliśmy od wymiany starych switchy i montażu nowych access pointów. Skonfigurowaliśmy kontroler Omada OC300 oraz przygotowaliśmy środowisko serwerowe.

Sieć pracownicza – maksymalne bezpieczeństwo

Dla pracowników stworzyliśmy osobną sieć WiFi, która korzysta z jednego z najbezpieczniejszych metod uwierzytelniania EAP-TLS. Jest szeroko stosowana w środowiskach korporacyjnych, gdzie bezpieczeństwo jest priorytetem. Ta metoda używa certyfikatów cyfrowych do wzajemnego uwierzytelniania klienta i serwera, co eliminuje ryzyko ataków. Dzięki temu:

- dostęp do tej sieci mają tylko komputery z odpowiednimi certyfikatami,

- wszystkie dane przesyłane między klientem a serwerem są zaszyfrowane,

- nie istnieje ryzyko „wycieku hasła”.

Do obsługi autoryzacji wykorzystaliśmy serwer Windows Network Policy Server (NPS), pełniący funkcję serwera RADIUS. W środowisku Active Directory wdrożyliśmy polityki GPO, które automatycznie instalują certyfikaty na komputerach pracowników, co sprawia, że połączenie z WiFi odbywa się automatycznie i bez potrzeby wpisywania czegokolwiek.

Jak działa WPA Enterprise z EAP-TLS?

Sieć gościnna – kontrolowany dostęp przez voucher

Dla gości i klientów uruchomiliśmy otwartą sieć WiFi z tzw. portalem voucherowym. Jak to działa?

- Po połączeniu z siecią, użytkownik widzi stronę logowania,

- Aby uzyskać dostęp do Internetu, musi wpisać jednorazowy kod (voucher),

- Kody mają ograniczony czas działania i mogą być użyte tylko raz lub określoną liczbę razy,

- Administrator widzi, kto i kiedy korzystał z sieci.

Dodatkowo:

- sieć działa na oddzielnym VLAN’ie, co oznacza, że jest fizycznie oddzielona od sieci pracowniczej,

- zostały zablokowane niestandardowe porty, aby zapobiec nadużyciom,

- wdrożono ograniczenie prędkości (traffic shaping), co zabezpiecza placówki przed przeciążeniem łącza.

Efekt końcowy – bezpieczeństwo i pełna kontrola

Dzięki wdrożeniu:

- sieć pracownicza jest w pełni zabezpieczona, bez potrzeby używania haseł, z szyfrowaną komunikacją,

- goście korzystają z Internetu tylko za zgodą, a każdy dostęp jest rejestrowany,

- firma zyskała pełną kontrolę i bezpieczeństwo, eliminując ryzyko nieautoryzowanego dostępu czy działań naruszających prawo.

To rozwiązanie idealnie sprawdzi się w firmach i instytucjach, które mają wiele lokalizacji i chcą mieć pewność, że ich sieć WiFi działa bezpiecznie, stabilnie i zgodnie z najlepszymi praktykami.

Jeśli chcesz wdrożyć podobne rozwiązanie w swojej firmie – skontaktuj się z nami. Chętnie pomożemy!

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.