Poczta służbowa i bezpieczeństwo

Jedną z najważniejszych dróg komunikacji w każdej firmie jest email. Umiejętne korzystanie z poczty służbowej pozwala nie tylko zaoszczędzić czas, ale również zbudować reputację firmy. Ułatwia ona komunikowanie się z klientami i sprawia, że stajemy się wiarygodnymi rozmówcami w sprawach biznesowych. Jednakże by móc z niej korzystać, trzeba zdecydować jak powinna wyglądać infrastruktura, na której zostanie ona oparta. Obecnie coraz więcej firm decyduje się na rozwiązania chmurowe, takie jak Google Business czy Microsoft 365. Według ankiety z 2020 roku przeprowadzonej przez Logic Monitor, 41% zasobów firmowych uruchamianych będzie w chmurze publicznej, a kolejne 21 w prywatnej. Oznacza to wzrost o ponad 10% w stosunku do lat poprzedzających. Co sprawia że chmura staje się coraz atrakcyjniejsza?

Podstawowe różnice:

Posiadanie własnego lokalnego serwera ma niewątpliwie jedną dużą korzyść – będąc jego właścicielem, zachowuje się nad nim oraz przechowanymi tam danymi pełną kontrolę. W ten sposób można zarządzać przepływem informacji, a poprawna konfiguracja pozwala zapewnić bardzo dobre bezpieczeństwo. Jednakże utrzymanie i skonfigurowanie takiego serwera wymaga przeznaczenia na ten cel dodatkowych kosztów, na które nie każda firma może sobie pozwolić. Koszt instalacji oraz konfiguracji takiej infrastruktury zawsze będzie droższy w krótszym okresie czasu niż inne rozwiązania. Po instalacji będzie również wymagane dodatkowe wsparcie w postaci firmowego informatyka albo firmy IT którzy byliby w stanie sprawować nad nią opiekę.

Z drugiej strony mamy rozwiązania oparte na chmurze. Wszystkie dane są przechowywane na wielu serwerach jednocześnie, co zwiększa bezpieczeństwo przechowywanych tam danych. Niektórzy usługodawcy, jak Microsoft, zapewniają dodatkową ochronę poprzez umożliwienie przetrzymywania ich w kilku różnych centrach danych jednocześnie. Gdy przechowujesz je lokalnie, zawsze istnieje ryzyko, że coś takiego jak pożar, powódź czy awaria prądu jest w stanie je bezpowrotnie uszkodzić. Nawet gdy posiadasz kopie zapasowe, często znajdują się one w tym samym pomieszczeniu/budynku, co zwiększa szanse ich utraty. W przypadku serwerów w chmurze jest to praktycznie niemożliwe.

Ponadto serwery poczty e-mail w chmurze często bywają dostarczane w pakiecie razem z innymi aplikacjami, które są objęte jedną subskrypcją. Przykładem może być hosting poczty e-mail Microsoft Office 365, który oferuje aplikacje pakietu Office takie jak Excel, Word, Power Point oraz w zależności od planu, od jednego do 5 TB miejsca na dysku OneDrive.

Dlaczego bezpieczeństwo poczty jest ważne?

Niestety, wiele firm podczas wyboru poczty nie przejmuje się bezpieczeństwem przechowywanych danych, co może wywrzeć bardzo negatywny wpływ na jej działalność. Jak wynika z raportu z 2019 roku przygotowanego przez Verizon, jednego z największych usługodawców telefonii komórkowej w Stanach Zjednoczonych, w blisko 94% przypadkach złośliwe oprogramowanie rozprzestrzeniane jest za pomocą poczty elektronicznej, w formie załącznika albo odnośnika odsyłającego do zawirusowanej witryny. Poczta wykorzystywana jest przez cyberprzestępców głównie ze względu na swoją popularność i wiele słabych punktów, które można wykorzystać. Często najsłabszym z nich jest niestety sam użytkownik, który w natłoku pracy omyłkowo taki załącznik może pobrać i otworzyć. Mimo to wciąż wiele firm traktuje dodatkowe zabezpieczenia nie jako inwestycję, a utrudnienie w prowadzeniu działalności.

Zmiany w trendach były obserwowane już na samym początku epidemii Covid-19, co przedstawia raport Europolu z pierwszego kwartału 2019 roku. W czasie kiedy większość pracowników była przygotowywana do pracy zdalnej, również cyberprzestępcy zmienili schemat działania. Poczta stała się podstawowym środkiem komunikacji w dobie pandemii, co sprawiło że phishing zaczął być najczęściej wybieraną formą ataku. Co jeszcze zostało mocno wyszczególnione w wymienionym wyżej raporcie to znaczenie spear phishingu, będący odmianą phishingu opierającym się na wcześniejszym wywiadzie środowiskowym. Ofiary otrzymują wiadomość, która wygląda jakby pochodziła z zaufanego źródła, jak strona rządowa, strona konkretnej organizacji albo nawet jednego z klientów. W rzeczywistości przenosi ona na stronę zawierającą złośliwe oprogramowanie, często namawiając do jego pobrania.

- 32% włamań przeprowadzonych było przy wykorzystaniu phishingu

- 65% z nich wykorzystywało spear phishing

- 48% złośliwych załączników było dokumentami typu Excel, Word czy PDF

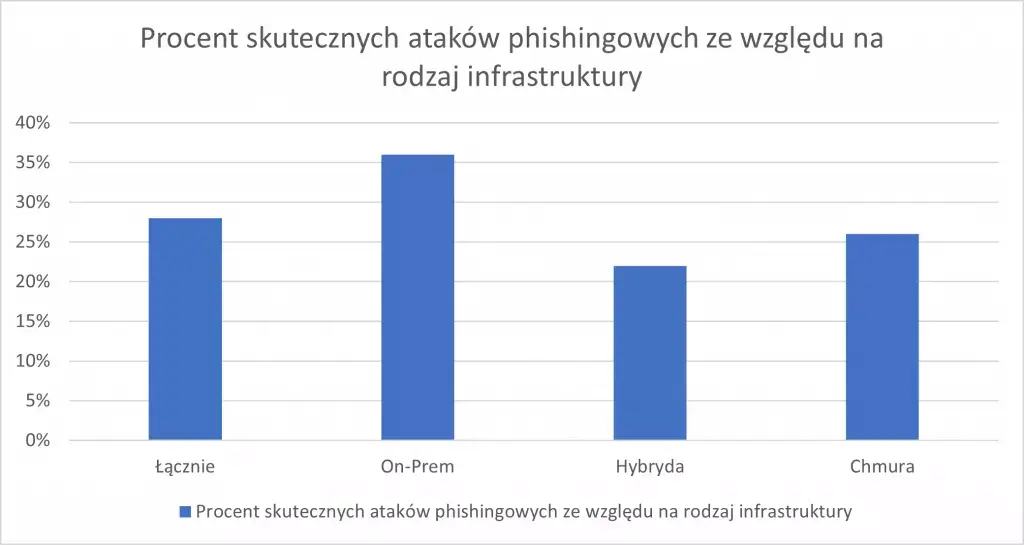

Z kolei według badań przeprowadzonych przez Microsoft dotyczących bezpieczeństwa pracy podczas pandemii Covid-19, 90% firm zgłaszało phishing jako zagrożenie, które miało największy i bezpośredni wpływ na ich działalność. Dodatkowo 28% ankietowanych przyznało, że atakującym udało się skutecznie przeprowadzić atak na pracowników ich firmy. Powyższy wykres przedstawia skuteczność ataków przeprowadzonych na konkretne rozwiązania. Jak widać rozwiązania lokalne znacznie częściej, bo aż w 36%, padały ofiarami skutecznych ataków. W przypadku rozwiązań chmurowych było to o 10 punktów procentowych mniej, zaś hybrydowe – 22%.

Głównymi celami ataków phishingowych są:

- Uzyskanie dostępu do serwera, sieci albo danych logowania do kont służbowych

- Uzyskanie wrażliwych informacji na temat firmy, pracowników albo klientów, jak dane finansowe, osobowe czy medyczne

- Działania socjotechniczne mające na celu przekonanie ofiary do przekazania pieniędzy

- Dostarczenie złośliwego oprogramowania i zainfekowania infrastruktury firmowej

Zintegrowane zabezpieczenia kluczowym elementem bezpieczeństwa poczty:

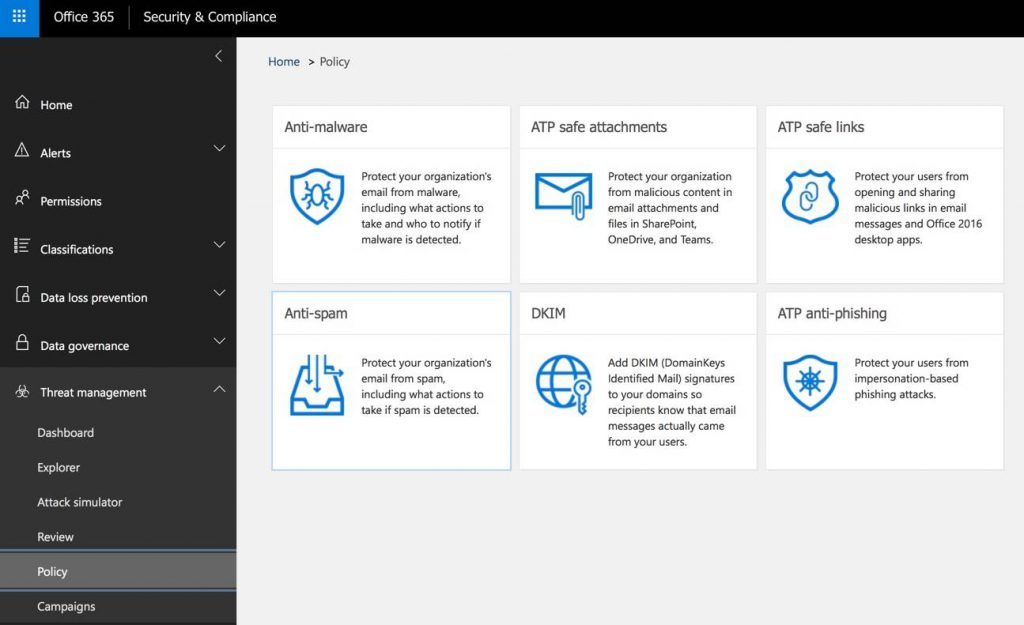

Co więc sprawia że rozwiązania chmurowe są znacznie bezpieczniejsze? Na pewno duże znaczenie ma szereg wbudowanych rozwiązań, których wdrożenie w przypadku serwerów lokalnych wymagałoby przeznaczenia dużej ilości czasu i środków, by działałby tak samo skutecznie. Przykładowy wygląd panelu administracyjnego poczty Microsoft 365 oraz polityk bezpieczeństwa:

Panel administracyjny poczty Microsoft 365

Wśród najbardziej podstawowych opcji rozróżnić można:

- Dwuskładnikowe uwierzytelnianie: na chwilę obecną najpopularniejsze rozwiązanie i zdecydowanie najskuteczniejsze jeśli chodzi o kwestie zwiększenia bezpieczeństwa firmy i organizacji. Nawet kiedy osoba próbująca wyłudzić w drodze phishingu hasło do danego konta, użytkownik musi dodatkowo potwierdzić swoje logowanie poprzez podanie kodu uwierzytelniającego otrzymanego drogą SMS, mailowo lub przez aplikację taką jak Microsoft Authenticator. Według Microsoftu, wdrożenie weryfikacji dwuetapowej jest jedną z najważniejszych inwestycji w temacie bezpieczeństwa jakie firmy poniosły w 2020 roku.

- Ochrona przeciw ransomware: ransomware jest oprogramowaniem które ogranicza dostęp do plików firmowych poprzez ich zaszyfrowanie, a następnie zmusza ofiary do zapłacenia okupu w celu przywrócenia ich do stanu pierwotnego. Przykładem jak duży wpływ może to mieć na działalność firmy jest Norsk Hydro, będącym największym przedsiębiorstwem produkującym aluminium. W marcu tego roku komputery 35 tysięcy pracowników firmy zostały zablokowane, a dane zaszyfrowane. Infekcja nastąpiła 3 miesiące wcześniej kiedy jeden z pracowników otworzył wiadomość e-mail od jednego z zaufanych klientów. W ten sposób hakerzy byli w stanie zaatakować infrastrukturę firmy i mieli wystarczająco dużo czasu by ją zinfiltrować. Szacowane szkody to około 71 milionów dolarów.

- Ochrona przed złośliwym oprogramowaniem: jak zostało wspomniane wyżej, najczęstszą formą przedostania się złośliwego oprogramowania do infrastruktury firmowej są załączniki do poczty podszywające się pod konkretne rodzaje plików. W przypadku usługi Microsoft istnieje możliwość włączenia Microsoft Defendera, który skanuje wszystkie pliki przesyłane drogą pocztową, jak również blokowanie określonych formatów plików. W ten sposób można mieć kontrolę nad przepływem plików w obrębie danej organizacji.

- Testy anty-phishingowe: szkolenie i edukacja pracowników jest podstawą bezpieczeństwa firmy. Przeprowadzanie rutynowych testów phishingowych pozwala zwiększyć świadomość pracownika oraz zminimalizować ryzyko infekcji. Z poziomu panelu administracyjnego można również przeprowadzić taką kampanię wewnątrz firmy.

- Szyfrowanie poczty

Biorąc pod uwagę przedstawione wyżej dane, z biegiem lat zapewnienie odpowiedniego bezpieczeństwa poczty stało się niemalże koniecznością dla każdego rodzaju firmy, bez względu na jej wielkość czy zakres działania. Wystarczy jedno kliknięcie w spreparowaną wiadomość email, aby atakujący był w stanie przejąć kontrolę nad infrastrukturą firmy. Dlatego ważne jest podjęcie właściwej decyzji. Jak pokazują statystki, na chwilę obecną to chmura jest najbezpieczniejszym rozwiązaniem.

Support Online to firma z 20 letnim doświadczeniem, która posiada wykwalifikowaną kadrę, certyfikat ISO/IEC 27001 oraz nowoczesne rozwiązania technologiczne.

Zachęcamy do zapoznania się z naszą ofertą, znajdziesz w niej m.in:

- Office 365 (w tym poczta w chmurze)

- Helpdesk

- Serwery dedykowane

- Backup danych.

Stwórz zewnętrzny dział IT razem z nami!

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.