Konfiguracja VPN z protokołem SSTP do pracy zdalnej

Wielokrotnie spotykamy się z sytuacją, w której pracownicy firmy potrzebują uzyskać zdalny dostęp do zasobów firmowych, czy to podczas delegacji, spotkania biznesowego poza firmą, czy też zwyczajnie w przypadku pracy z domu. W takich sytuacjach wymagane jest skonfigurowane i poprawnie działające połączenie VPN, które nam to umożliwi. VPN do pracy zdalnej to jedno z najpopularniejszych rozwiązań. Wiele firm wykorzystuje w tym celu najprostsze w konfiguracji, a zarazem mało bezpieczne połączenie za pomocą protokołu PPTP. W niniejszym artykule przedstawię alternatywę oraz bezpieczniejsze rozwiązanie, czyli konfigurację połączenia VPN na podstawie protokołu SSTP.

Wielokrotnie spotykamy się z sytuacją, w której pracownicy firmy potrzebują uzyskać zdalny dostęp do zasobów firmowych, czy to podczas delegacji, spotkania biznesowego poza firmą, czy też zwyczajnie w przypadku pracy z domu. W takich sytuacjach wymagane jest skonfigurowane i poprawnie działające połączenie VPN, które nam to umożliwi. VPN do pracy zdalnej to jedno z najpopularniejszych rozwiązań. Wiele firm wykorzystuje w tym celu najprostsze w konfiguracji, a zarazem mało bezpieczne połączenie za pomocą protokołu PPTP. W niniejszym artykule przedstawię alternatywę oraz bezpieczniejsze rozwiązanie, czyli konfigurację połączenia VPN na podstawie protokołu SSTP.

SSTP – Secure Socket Tunneling Protocol. Jest to protokół, który został wprowadzony razem z systemem Windows Vista SP1 oraz Windows Server 2008. Protokół SSTP wykorzystuje silniejsze szyfrowanie (256 bit) niż w przypadku PPTP (128 bit), a cały ruch przekazywany jest przez port 443 protokołu TCP.

Zalety:

- silniejsze szyfrowania,

- ruch przez port 443, który nie jest blokowany przez zapory sieciowe,

- wykorzystanie certyfikatu do połączenia – większe bezpieczeństwo,

- integracja ze środowiskiem Windows (od wersji Vista SP1 do Windows 10).

Wady:

- bardziej skomplikowana konfiguracja niż w przypadku PPTP,

- brak wsparcia dla innych systemów operacyjnych.

Konfiguracja SSTP na serwerze

1. Generowanie certyfikatu

Zgodnie z zaleceniami ze strony Microsoft konfigurację należy przeprowadzić na serwerze, który nie jest kontrolerem domeny.

W pierwszym kroku z poziomu „Server Manager” instalujemy na naszym serwerze rolę „Active Directory Certificate Services”.

Po instalacji w oknie podsumowania wybieramy „Configure Active Directory Certificate Services on the destination server”. Zostaniemy przekierowani do konfiguratora „ADCS”, w którym zaznaczamy „Certification Authority”, resztę ustawień pozostawiamy jako domyślne.

Nadajemy nazwę dla certyfikatu CA, np. CONTOSO-CA, a następnie określamy termin ważności certyfikatu, domyślnie jest to 5 lat. Po dokonaniu wszystkich ustawień usługa ADCS zostanie skonfigurowana.

Przechodzimy do konfiguracji naszego certyfikatu. Posłużymy się w tym celu gotowym szablonem IPSec, który zduplikujemy i skonfigurujemy.

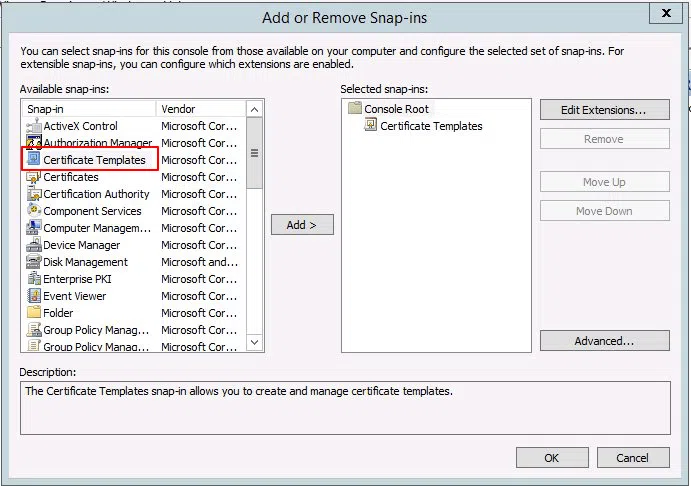

Otwieramy przystawkę „Certificate Templates” poprzez „Microsoft Management Console”.

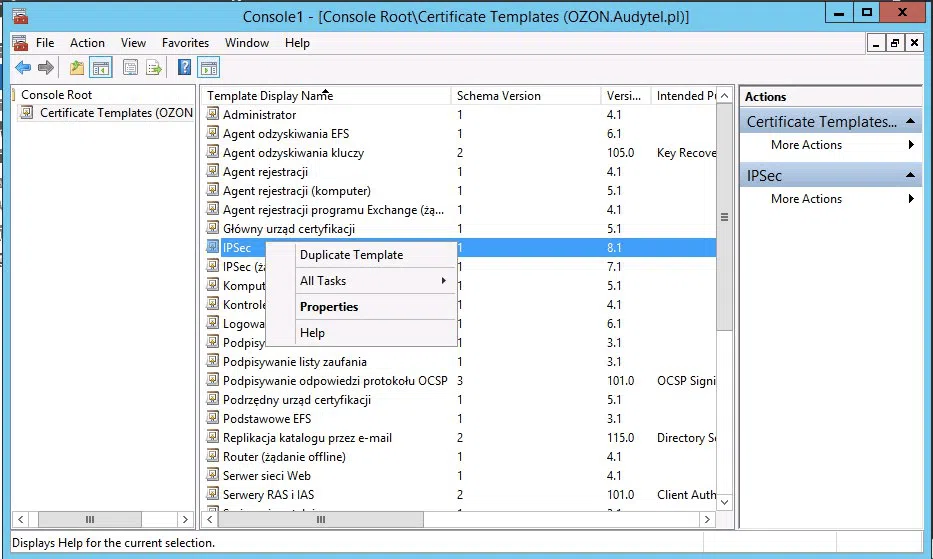

Znajdujemy szablon IPSec i z menu kontekstowego wybieramy „Duplicate Template”.

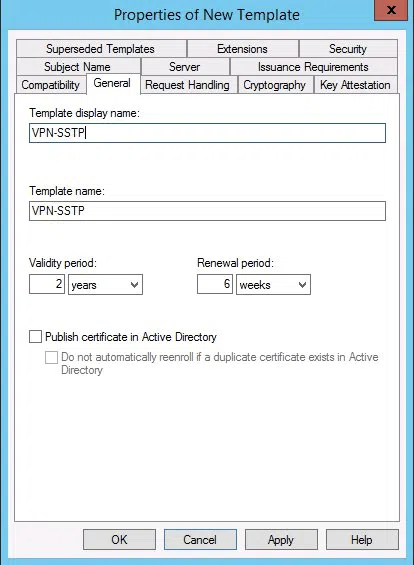

Przechodzimy do zakładki „General” i nadajemy nazwę dla naszego szablonu.

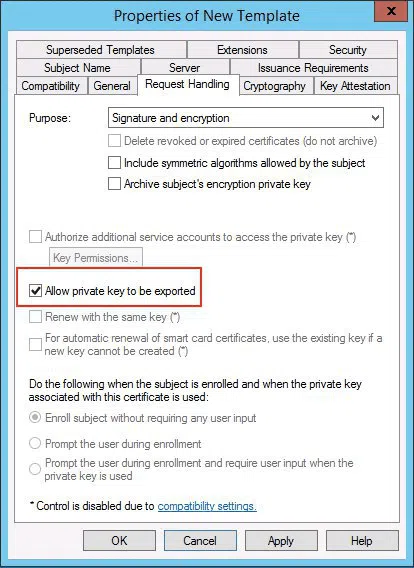

Przechodzimy do zakładki „Request Handling” i zaznaczamy „Allow privet key to be exported” dzięki czemu uzyskamy możliwość exportu certyfikatu i będziemy mogli zainstalować go na komputerach użytkowników.

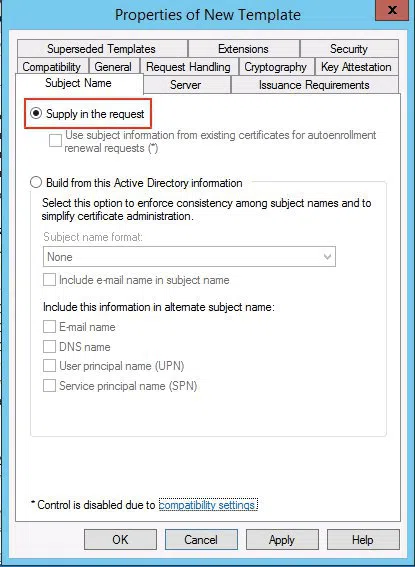

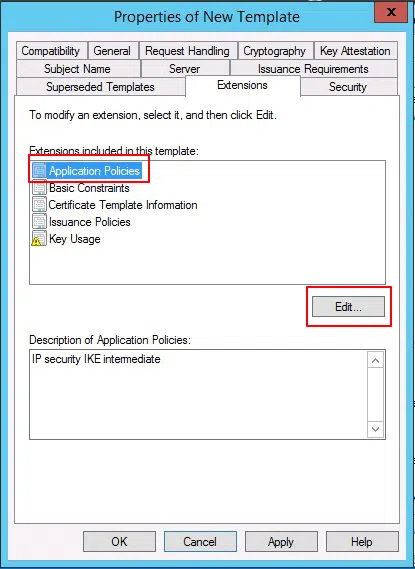

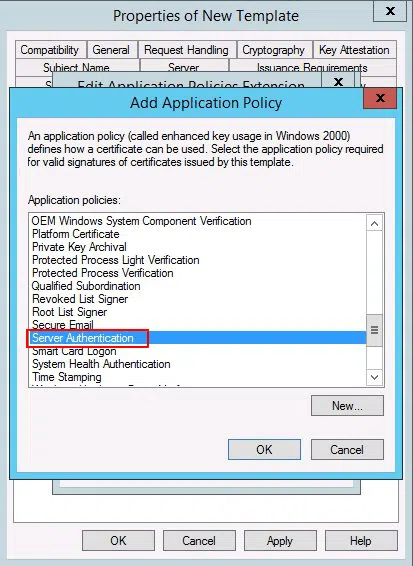

Resztę ustawień dokonujemy jak na poniższych screenach.

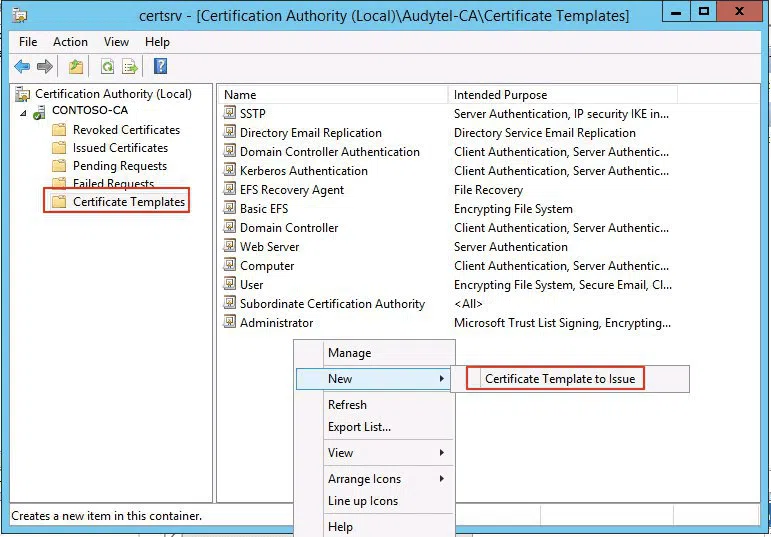

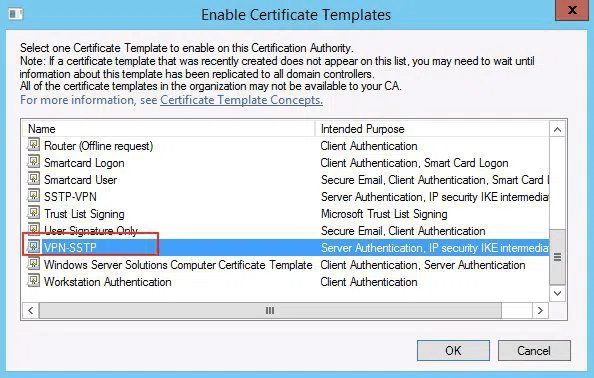

Po zapisaniu ustawień przechodzimy do „Certification Authority” i dodajemy nasz nowo utworzony szablon w podkatalogu „Certificate Templates”.

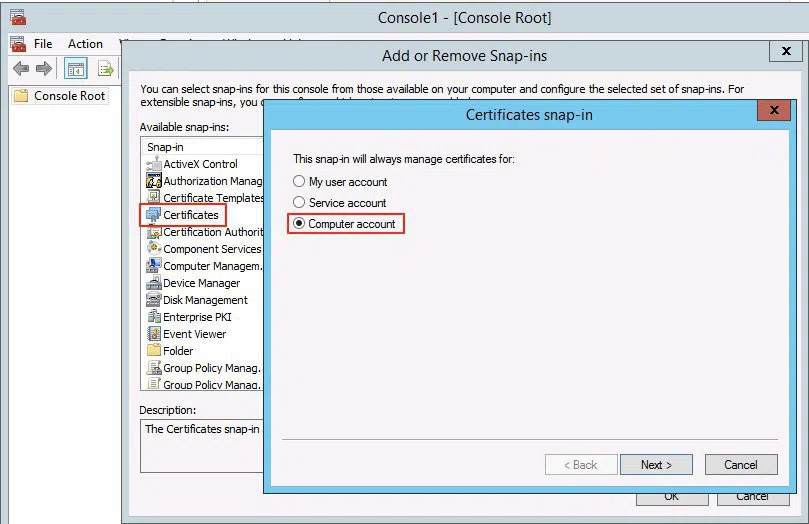

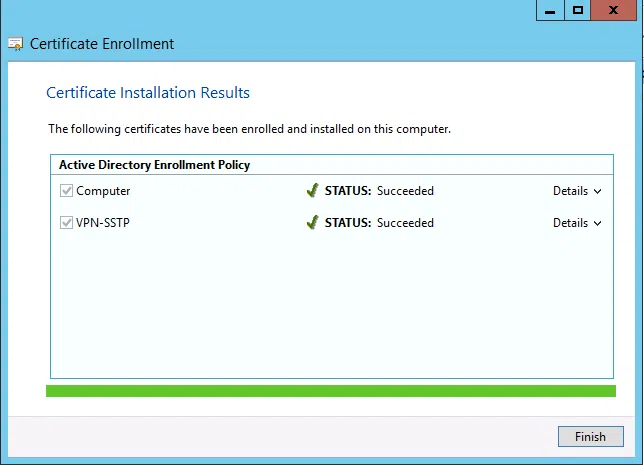

Możemy przejść do generowania certyfikatu naszego serwera. Otwieramy przystawkę „Certificates”.

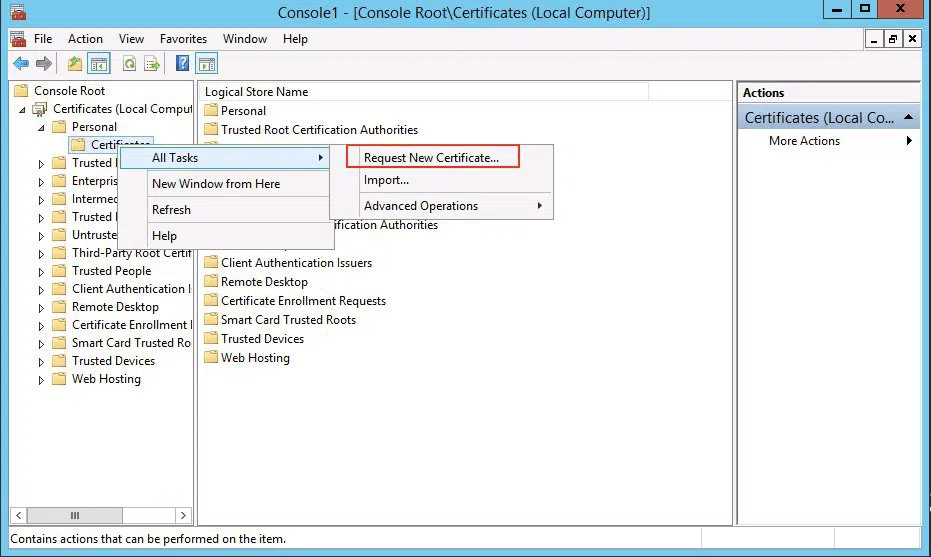

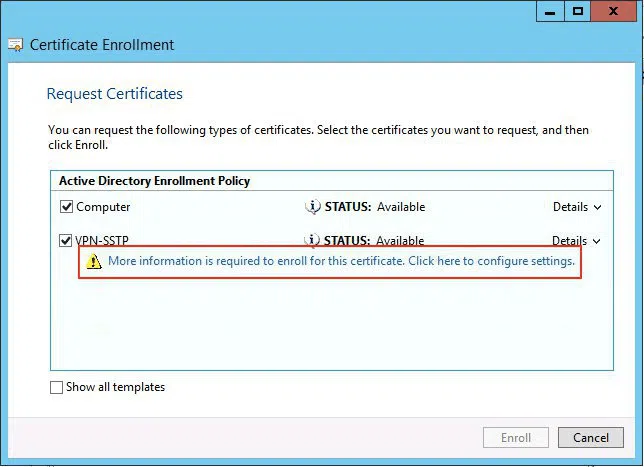

Dodajemy nowy Certificate Request dla certyfikatu osobistego.

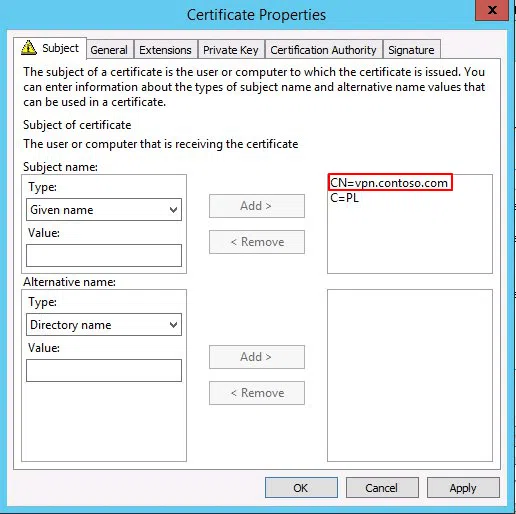

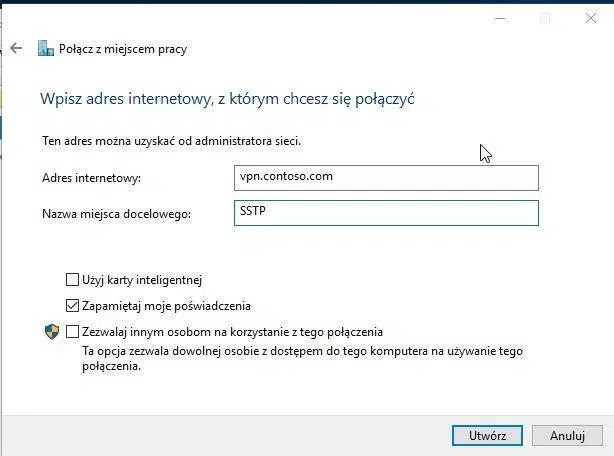

UWAGA! W poniższym kroku ustawiamy Common Name, który będzie używany przy konfiguracji połączenia na komputerze użytkownika – podajemy go jako „Adres internetowy”. Jeśli podamy inną nazwę nie uda nam się nawiązać połączenia.

2. Instalacja i konfiguracja RRAS

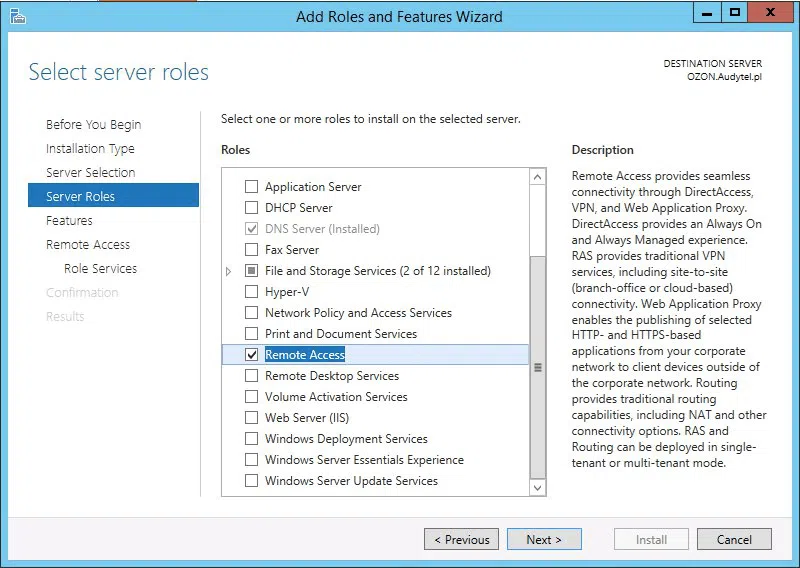

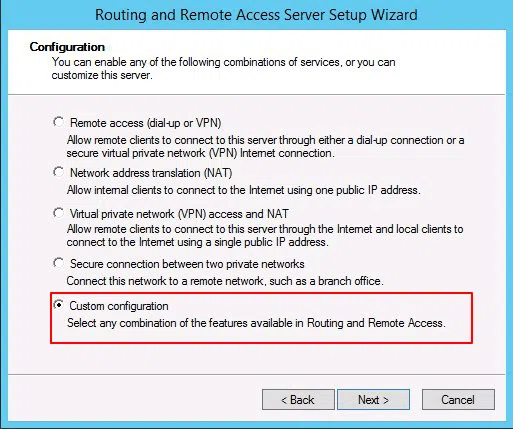

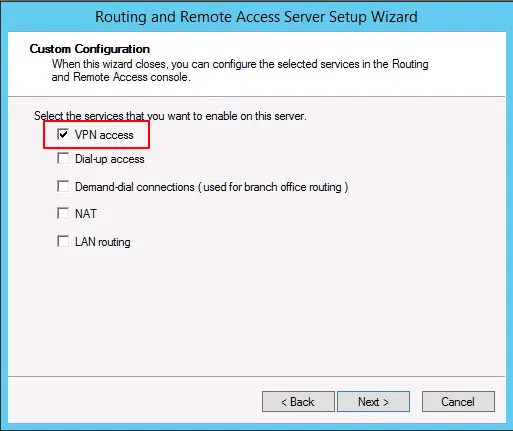

Instalujemy rolę „Remote Access”, w „Role Services” zaznaczamy „DirectAccess and VPN (RAS)”.

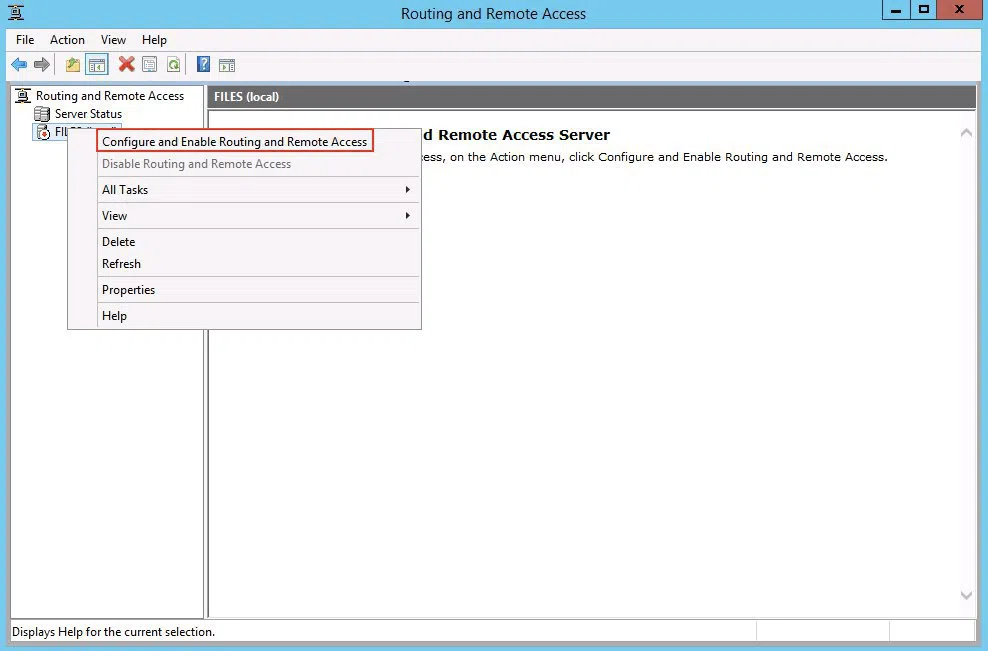

Po zakończeniu instalacji przechodzimy do „Routing and Remote Access” i uruchamiamy usługę.

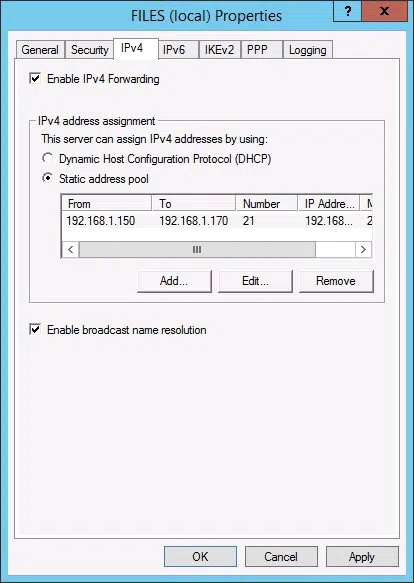

Możemy zdefiniować pulę adresów IP, które będą przydzielane klientom połączonym przez VPN, lub pozostawić opcję domyślną, a adresy będą przypisywane przez DHCP.

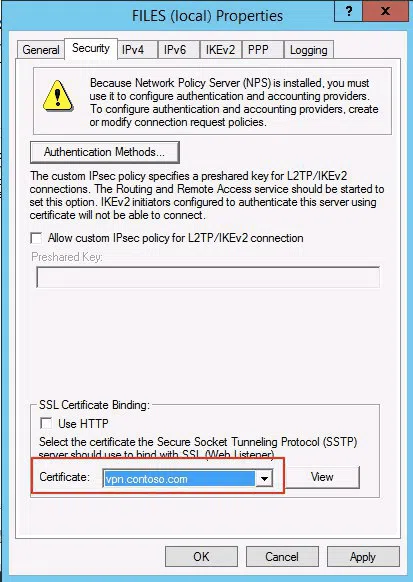

Przypisujemy wcześniej wygenerowany przez nas certyfikat, którym będą musieli autentykować się użytkownicy podczas połączenia.

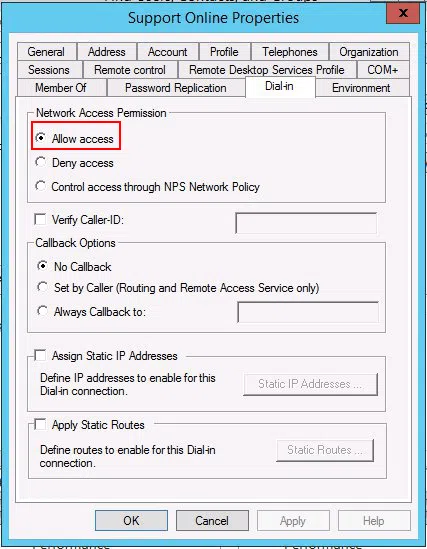

Ostatnią zmianą po stronie serwera jest zezwolenie użytkownikom na dostęp do sieci. W tym celu w Active Directory przechodzimy do właściwości użytkownika, który ma posiadać dostęp i w zakładce „Dial-in” zaznaczamy „Allow access”.

3. Przekierowanie DNS oraz portu 443

Dodajemy host A przekierowujący z adresu vpn.contoso.com na zewnętrzny adres IP, oraz dodajemy przekierowanie wskazujące na adres IP serwera, na którym mamy skonfigurowany SSTP.

Połączenie SSTP odbywa się przez port 443, więc należy na routerze przekierować ruch właśnie na tym porcie.

Konfiguracja VPN na komputerze użytkownika

W pierwszym kroku musimy wyexportować certyfikat z serwera, a następnie zaimportować na komputerze użytkownika.

Dodajemy nowe połączenie VPN (podobnie jak w przypadku połączenia PPTP)

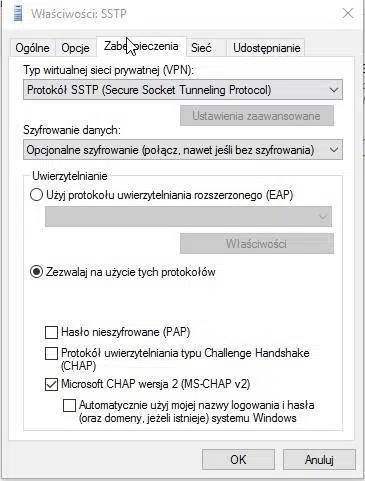

Po utworzeniu połączenia przechodzimy do jego właściwości i w zakładce „Zabezpieczenia” wymuszamy protokół SSTP oraz zezwalamy na użycie protokołu „Microsoft CHAP wersja 2”.

Błędy jakie mogą wystąpić przy próbie połączenia

Bardzo często przy próbie połączenia pojawia się poniższy błąd:

Error 0x80092013: The revocation function was unable to check revocation because the revocation server was offline.

Aby go wyeliminować należy dodać odpowiedni wpis w rejestrze. Otwieramy rejestr i przechodzimy do HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SStpSvc\Parameters i dodajemy nowy klucz DWORD o nazwie NoCertRevocationCheck i ustawiamy wartość 1.

Czy potrzebujesz wsparcia w zakresie konfiguracji połączenia VPN dla Twoich pracowników? Zgłoś się do nas!

Oferujemy kompleksowe wsparcie IT dla firm, jako doświadczona firma outsourcingowa dostosujemy nowoczesne rozwiązania do potrzeb Twojej firmy. Pierwszym krokiem będzie audyt informatyczny abyśmy mogli wskazać obszary infrastruktury wymagające udoskonalenia.

Źródło:

• Opracowanie własne

• https://technet.microsoft.com/pl-pl/library/poradnik-krok-po-kroku-instalowanie-i-konfiguracja-sstp-cz-i.aspx

• https://technet.microsoft.com/pl-pl/library/poradnik-krok-po-kroku-instalowanie-i-konfiguracja-sstp-cz-ii.aspx

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.