Phishing – bądź czujny!

Najprostszym i najskuteczniejszym typem ataku oszustów jest phishing. Najczęściej wykorzystywane metody działań opierają się o kanały komunikacji e-mail, www, sms, a także rozmowy telefoniczne.

Wiedza organizacji i ludzi w kwestii bezpieczeństwa jest coraz większa. Wymusza to na atakujących uruchomienie nowych mechanizmów. Dziś e-mail wysłany z „dziwnego” adresu o niespójnej treści jest przechwycony przez program antywirusowy lub system antyspamowy. Sms o bajońskiej wygranej lub nieznajomy głos w słuchawce telefonicznej nie przykuwają już naszej uwagi.

Zagrożenia nie ma? Jest! Lepiej ukryte i spersonalizowane dlatego musisz być czujny.

Kryzys jest idealną sytuacją do wykorzystania socjotechnik w osiągnięciu zamierzonych celów.

Człowiek jest najsilniejszą, a zarazem najsłabszą stroną bezpieczeństwa IT.

Sytuacja, w której świat został zaskoczony koronawirusem jest sprawdzianem wiedzy, procedur oraz postępowania w kryzysie. Nie zrzucaj odpowiedzialności za bezpieczeństwo na najlepszy, najdroższy firewall bo wystarczy, że klikniesz link, a możesz zatrzymać Twoją organizacje. Wiedza o problemie oraz odpowiednie zachowanie jest najlepszym zabezpieczeniem.

W głowie rodzi się myśl to nie mój problem, przecież nie mam dostępu do kont firmowych, poufnych informacji. Masz coś równie cennego, są to adresy e-mail, numery telefonów, zdjęcia osób które mają dostęp do tych danych. Tak, to już wystarczy żeby uruchomić atak phishing-owy. Proceder ten rozciągnięty jest w czasie. Planowany jest na tygodnie, miesiące co kłóci się z wyobrażeniem typowego ataku hakerskiego. W jaki sposób użyć tych danych napiszę w dalszej części.

Czas na atak.

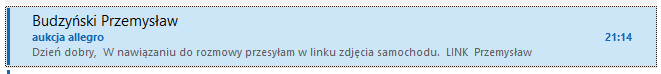

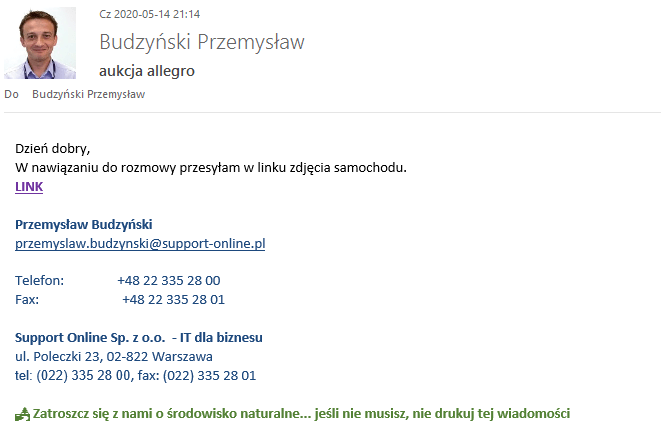

Wysyłam do Ciebie (siebie) e-mail, widzisz go tak.

Przykład ataku phishingowego

Jest to zwyczajny mail i raczej nie budzi podejrzeń poza „Dzień dobry” o 21:14.

Teraz wystarczy tylko kliknąć.

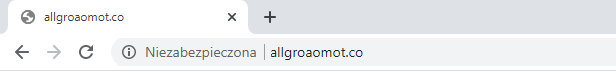

Kliknąłeś i otworzyła się strona bez zdjęć ani prośby o podanie loginu i hasła.

Zamykasz przeglądarkę, antywirus nie wyświetla komunikatu o infekcji. Komputer pracuje tak jak zwykle. Tym czasem w tle wykradane są informacje o Twojej organizacji (adresy e-mail, numery telefonów komórkowych, stacjonarnych, loginy do komunikatorów). Teraz atakujący ma informacje na temat struktury organizacji, wie kto jest Prezesem Zarządu a kto Główną Księgową. Wie również jak sformatować fałszywy email z odpowiednią stopką i podpisem.

Cel osiągnięty! Oszust podszyje się pod Prezesa i może wysłać e-mail do Księgowej z prośbą o szybki przelew.

Zaprezentowany przykład jest jedną z wielu technik ataku phishingowego. Jest wiele innych form na wydobycie danych firmy. Przykładowo możesz w fałszywej wiadomości kliknąć w link i zostać przekierowany do strony internetowej łudząco podobnej do oryginalnej. Dane logowania, które tam podasz, przechwycą oszuści.

Skala problemu

Według badania przeprowadzonego w 2019 roku przez naukowców z Politechniki Wrocławskiej wynika, że 45% osób korzystających z bankowości elektronicznej w Polsce jest najbardziej narażonych na ataki w sieci.

Od stycznia do marca 2020 Google zarejestrował wzrost tworzonych stron pod atak typu phishing o 350%.

W trosce o bezpieczne funkcjonowanie organizacji należy zabezpieczyć się w możliwie najlepszym stopniu. Podstawą jest świadomość o istniejącym problemie oraz odpowiednia infrastruktura IT.

Aby podnieść świadomość pracowników zachęcamy do zapoznania się z naszą ofertą - SZKOLENIE Z CYBERBEZPIECZEŃSTWA. Podczas szkolenia zwracamy uwagę na kluczowe zagadnienia, które pomagają zwiększyć świadomość odporność na cyberataki.

Ciekawym elementem są również testy phishigowe - więcej na ten temat znajdziecie na naszej stronie www.phishingstop.pl.

Zachęcamy do organizacji szkoleń w firmach, gdyż nieświadomy pracownik może być łatwym celem dla cyberprzestępców.

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.