Wyobraźmy sobie sytuację, iż niedawno zdecydowaliśmy się wprowadzić domenę Active Directory (active directory domain services) w naszym przedsiębiorstwie. Zakupiliśmy już serwer, zainstalowaliśmy na nim oprogramowanie Windows Server, stworzyliśmy nawet własną domenę i dodaliśmy do niej wszystkie komputery w firmie.

Możemy ułatwić naszym użytkownikom przejście z logowania za pomocą kont lokalnych na korzystanie z kont domenowych tylko przez modyfikację ich profili (z zachowaniem wszystkich ustawień). Poniżej znajduje się opis procedury zastosowania takiej modyfikacji. Zaleca się jednak tworzenie nowych profili ustawień. Głównym argumentem jest fakt, iż tego procesu modyfikacji nie można zautomatyzować.

Nasi użytkownicy byli przyzwyczajeni do swoich lokalnych profili, a wszelkie firmowe dane trzymają głównie na ‘pulpicie’ i w ‘moich dokumentach’ profilu lokalnego. Uniemożliwia to wygodne archiwizowanie ich danych i stwarza ryzyko ich utraty np. poprzez awarię dysku twardego komputera. Rozwiązaniem tego problemu jest migracja profili na serwer.

Modyfikacja profili

Modyfikujemy stworzony profil domenowy tak, aby użytkownik miał ten sam ‘pulpit’, swoje pliki oraz ustawienia. Niestety jest to specyficzne rozwiązanie, które wymaga dostępu do komputera użytkownika.

Wymagania:

- konto domenowe użytkownika zostało stworzone,

- musimy być zalogowani kontem domenowym na komputerze użytkownika.

- W katalogu %HOMEDRIVE%\Users (dla Win7 itp.) lub %HOMEDRIVE%\Documents and Settings (dla WinXP itp.) znajduje się folder z profilem naszego lokalnego użytkownika „testuser” oraz użytkownika domenowego „testuser@contonso.com”.

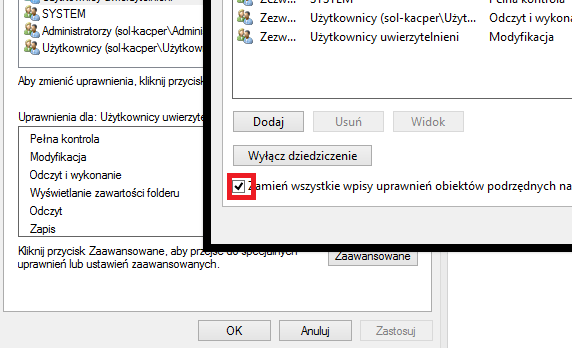

Nadajemy pełne uprawnienia NTFS użytkownikowi „testuser@contonso.com” na folderze „testuser”, oraz zaznaczamy opcję „Zamień wszystkie wpisy uprawnień obiektów podrzędnych na dziedziczone wpisy uprawnień z tego obiektu”.

(„Replace permission entries on all child objects with entries shown here that apply to child objects.”)

- Otwieramy rejestr: „Start\Uruchom” oraz wpisujemy „regedit”. W otwartym edytorze zaznaczamy „HKEY_LOCAL_MACHINE” i klikamy „Plik\Załaduj gałąź Rejestru” („Load Hive”).

Wybieramy NTUSER.DATz folderu profilu użytkownika lokalnego.

Edytor rejestru poprosi nas o podanie nazwy, wpisujemy „ntuser”.

Na świeżo dodanej gałęzi w rejestrze wybieramy opcję „Uprawnienia” z menu kontekstowego oraz nadajemy „pełną kontrolę” użytkownikowi domenowemu „testuser@contono.com”, zmieniając uprawnienia dziedziczenia tak, jak dla folderu z profilem w poprzednim kroku.

(Opcja: Zaawansowane – zaznaczamy pole „Zamień wszystkie wpisy uprawnień obiektów podrzędnych na dziedziczone wpisy uprawnień z tego obiektu”.)

Po tej zmianie, wybieramy „Plik\Zwolnij gałąź Rejestru” („Unload Hive”).

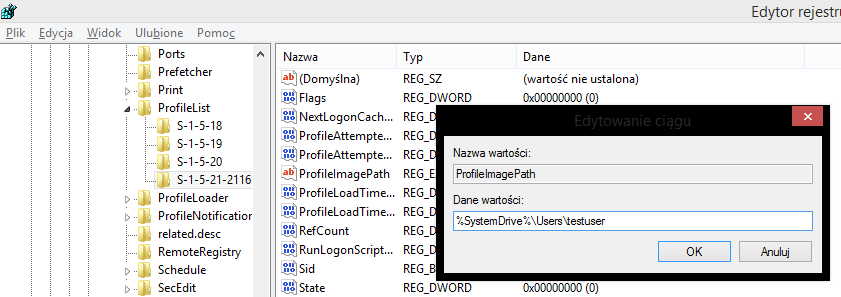

- Nie zamykając edytora rejestru, przechodzimy do gałęzi:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

W tej gałęzi znajdują się katalogi ze wszystkimi użytkownikami. Musimy znaleźć tutaj gałąź profilu lokalnego. To nie powinno być trudnym zadaniem, mimo iż katalogi są nazwane SID’ami użytkowników. Ten, którego szukamy w kluczu „ProfileImagePath”, będzie miał wpisaną wartość: %SystemDrive%\Users\testuser lub %SystemDrive%\Documents and Settings\testuser (w zależności od wersji systemu operacyjnego).

Kopiujemy zawartość tego klucza do schowka, a następnie znajdujemy gałąź profilu domenowego, który w kluczu „ProfileImagePath” będzie miał wpisaną wartość: %SystemDrive%\Users\testuser.CONTONSO lub %SystemDrive%\Documents and Settings\testuser.CONTONSO. Zamieniamy tą wartość na tą ze schowka.

Celem tego kroku jest zmiana klucza „ProfileImagePath” konta domenowego tak, aby wskazywało na katalog z profilem lokalnym.

- Pozostaje nam ponowne uruchomienie komputera i profil jest już zmodyfikowany.

Migracja profili na serwer

Tworzenie tzw. ‘profili pływających’ (roaming profiles) umożliwia nam przechowywanie ustawień i plików z lokalnych profili użytkowników na zasobie sieciowym, który regularnie archiwizujemy.

W takiej sytuacji, jeśli komputer użytkownika zostanie trwale uszkodzony (np. poprzez zalanie uszkadzające także dysk twardy), nasz pracownik może zalogować się na innym komputerze, a jego profil zostanie zaimportowany z serwera.

Wymagania:

- serwer z dużą ilością wolnego miejsca dyskowego,

- częsty kontakt komputerów z siecią firmową w celu synchronizacji profili,

- odpowiednia segregacja migrowanych kont w Active Directory (oddzielne OU z migrowanymi użytkownikami).

Tworzymy folder na profile użytkowników. Po zalogowaniu się na serwer wybieramy sobie ścieżkę, gdzie chcemy przechowywać dane profili oraz tworzymy odpowiedni katalog.

Następnie nadajemy odpowiednie uprawnienia do zasobu.

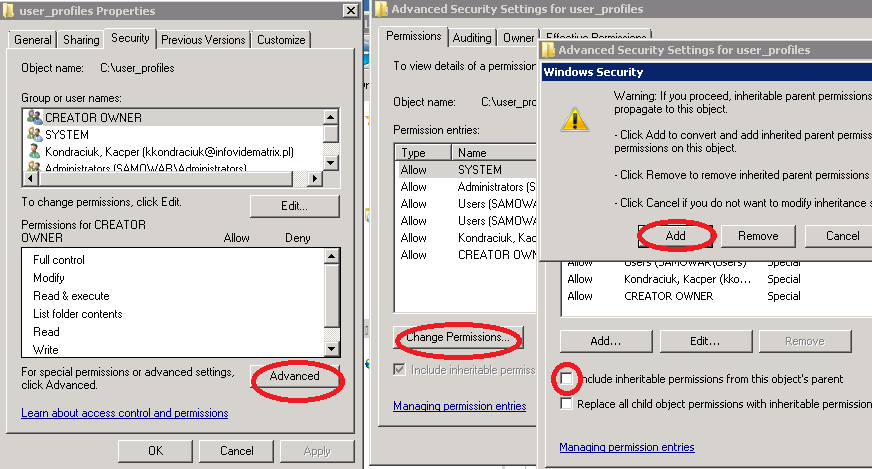

Wybieramy zakładkę „Advanced”, klikamy „Change permissions”, a następnie odznaczamy pole „Include inheritable permission from the object’s parrent” i wybieramy „Add” (aby zachować domyślne ustawienia, wyłączając jedynie dziedziczenie).

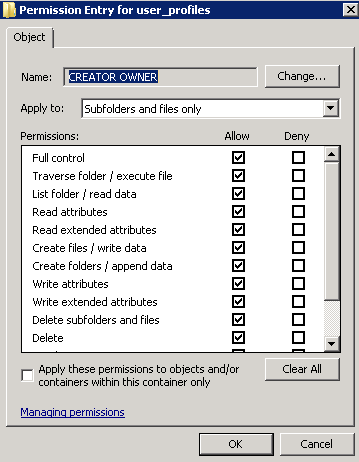

Zmieniamy uprawnienia dla „CREATOR OWNER” na pełen dostęp do podfolderów i plików.

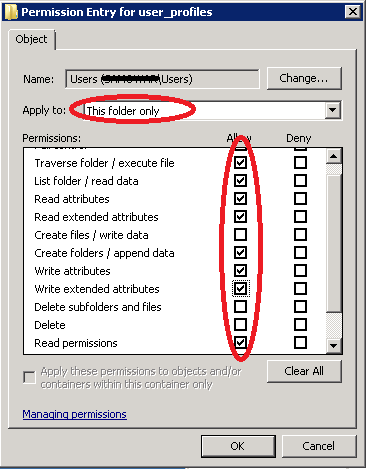

Zmieniamy także uprawnienia dla użytkowników, mają dotyczyć tylko tego folderu. Opcje tak, jak widać poniżej (te, których nie widać są odznaczone).

Jak widać, nie dajemy użytkownikowi jedynie uprawnień: „full control”, „create files/ write data”, „delete subfolders and files”, „delete”, „change permissions”.

Przechodzimy do zakładki „Sharing”, wybieramy „Advanced Sharing”, zmieniamy pole „Share name:” np. na „profile$” oraz zaznaczamy „Share this folder”.

Klikamy przycisk „Caching” i zaznaczamy opcje „No files or programs are avaliable offline”. Następnie nadajemy pełne uprawnienia grupie „Everyone”.

Mamy do wyboru dwie opcje, w zależności od naszych możliwości i potrzeb.

a) Metoda szybka (brak dodatkowych możliwości zarządzania):

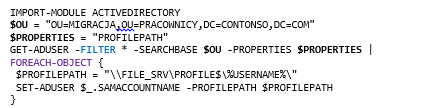

Wszystkie konta użytkowników, które chcemy migrować na serwer znajdują się w OU: „\contonso.com\pracownicy\migracja”. Następnie tworzymy prosty skrypt, który doda za nas ścieżkę z profilem do właściwości użytkownika w AD. Wystarczy go zapisać jako plik *.ps1 oraz uruchomić z uprawnieniami administratora na kontrolerze domeny.

Pierwsze wylogowanie użytkownika może chwilę potrwać, w zależności od szybkości sieci i ilości danych na profilu. Tylko przy pierwszej synchronizacji jest kopiowany cały profil użytkownika, a przy następnych tylko zmiany na plikach/folderach.

Zaletą tej opcji jest pełen dostęp do zasobów nawet na komputerach bez dostępu do sieci.

b) Metoda bardziej złożona umożliwiająca pełną lub tylko częściową migrację:

Otwieramy Group Policy Menagera i tworzymy nową polisę na OU z użytkownikami do migracji.

W edytorze polisy wybieramy: User Configuration -> Policies -> Windows Settings -> Folder Redirection.

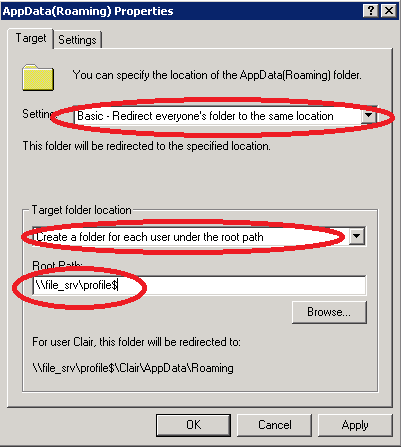

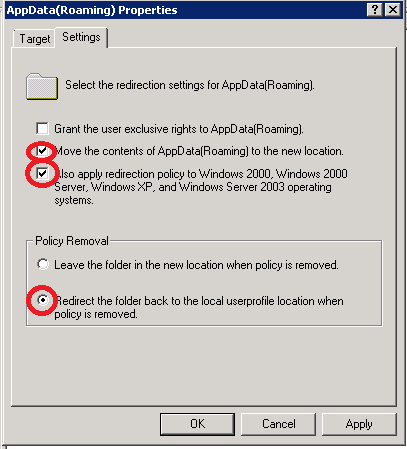

Możemy tu wybrać poszczególne foldery, które chcemy migrować. Klikamy prawym przyciskiem myszki i wybieramy „properties” oraz konfigurujemy każdy folder ustawień jak na obrazku poniżej:

Jako „Root Path” wpisujemy oczywiście \\file_srv\profile$ (gdzie „file_srv” to nazwa naszego serwera plików gdzie znajduje się zasób).

W zakładce „Settings” odznaczamy „Grant the user exclusive rights to AppData(Roaming)”, zostawiając zaznaczone opcje jak poniżej:

Po zmianie ustawień dla folderów nasza polisa jest gotowa.

W sytuacji, gdy użytkownik nie będzie podpięty do sieci firmowej, nadal będzie mógł się zalogować do swojego profilu, lecz zmigrowane dane mogą być dla niego niedostępne do czasu podpięcia się do naszej sieci (np. przez odpowiedni VPN).

Aby to ominąć, warto zdecydować się na korzystanie z plików offline. Dodatkowo przyśpieszy to ładowanie się profilu. Dla systemów desktopowych są one domyślnie włączone, lecz dobrze jest je dodatkowo skonfigurować.

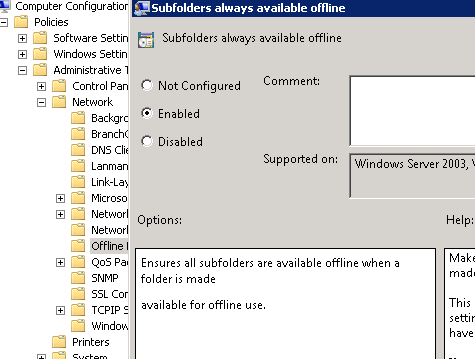

Dla starszych wersji systemu Windows tworzymy polisę w: „Computer Configuration -> Policies -> Administrative Templates -> Network”, oraz włączamy opcję: „Subfolders always available offline”:

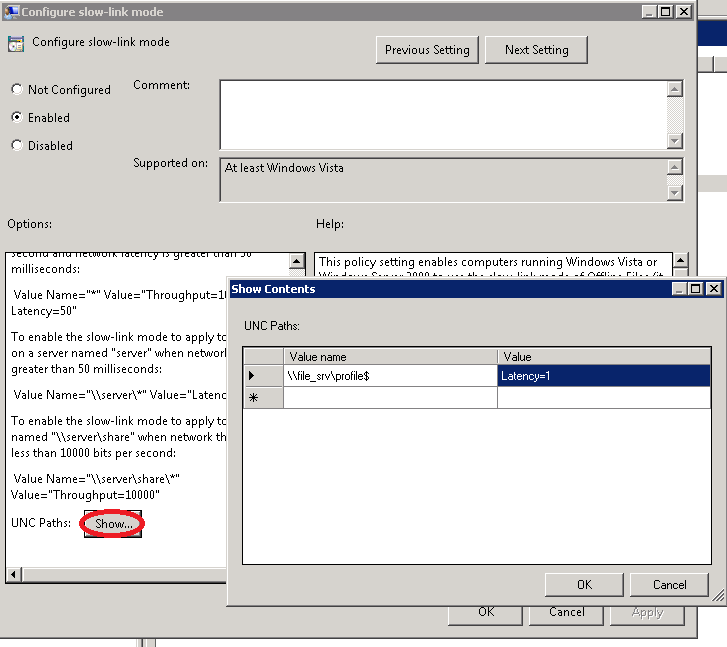

Dla nowszych – ustawiamy w tej samej ścieżce opcję: „Configure slow-link mode” na „Enabled”, po czym w zakładce „Options” wciskamy przycisk „Show” i wpisujemy ścieżkę naszego zasobu z profilami, w polu „Value” wpisując „Latency=1” i zatwierdzamy:

Korzystając z tego rozwiązania, mamy dodatkowo całą gamę opcji, którymi możemy administrować.

Możemy dla bezpieczeństwa wyłączyć tworzenie tymczasowego profilu przy uszkodzonym profilu. Zmieniamy: Computer Configuration -> Policies -> Administrative Templates -> System -> User Profiles -> Do not log users on with temporary profiles.

Usługa Active Directory – Podsumowanie:

Zalety:

- mobilność użytkownika do pracy na różnych komputerach,

- bezpieczeństwo danych użytkownika.

Wady:

- obciążenie sieci podczas synchronizacji profili użytkownika,

- ze względu na wagę profili, może wymagać to sporo zasobów dyskowych na serwerze,

- jeśli użytkownik jest zalogowany na kilku komputerach na raz, istnieje ryzyko, iż uszkodzi integralność niektórych danych.

Powyższe przykładowe grafiki zostały przygotowane na polskojęzycznej wersji Windows 8.1 Enterrprise oraz anglojęzycznym Windows Server 2008 R2 Professional. W różnych wersjach systemów, zwłaszcza Windows Server, niektóre opcje mogą znajdować się w nieco innych miejscach bądź pod innymi nazwami.

Źródła:

- Opracowanie własne

- Microsoft TechNet

- Microsoft Social TechNet

Support Online oferuje profesjonalny outsourcing informatyczny, zapewniając wsparcie dla użytkowników oraz monitorując funkcjonowanie systemów informatycznych.

Potrzebujesz wsparcia dotyczącego usługi Active Directory? Zapewniamy kompleksowe wsparcie techniczne we wdrożeniu i konfiguracji usługi. Zapraszamy do kontaktu.

Kacper Kondraciuk