Ciągłe monitorowanie serwerów zapewnia bezpieczeństwo oraz ciągłość działania infrastruktury IT. Sprawdzanie i wychwytywanie najważniejszych wskaźników, takich jak zużycie pamięci, utylizacja procesora, kondycja dysków i podzespołów, zapobiega nieprawidłowościom. Zaletą takiego działania jest również redukcja kosztów w razie awarii.

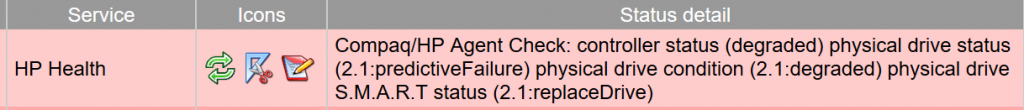

Przykładem może być uszkodzenie dysku. Podstawowym zabezpieczaniem w serwerach lub macierzach jest konfiguracja grup dyskowych (RAID). Jest to rozwiązanie, które ma dać czas administratorowi na wymianę uszkodzonego dysku i odbudowę RAIDu do stanu pierwotnego. Niestety, jeśli uszkodzenie zostanie niezauważone (serwer nadal będzie pracował normalnie) to awaria kolejnego dysku może spowodować już całkowitą utratę danych.

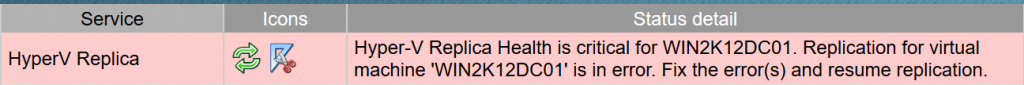

Kolejnym przykładem jest monitorowanie replikacji serwerów wirtualnych. Jest to mechanizm, który ma zapewnić redundancje środowiska. Maszyna wirtualna w przypadku awarii jednego serwera zostaje automatycznie uruchomiona na zapasowym. Replikacja odbywa się z reguły z interwałem kilku minut. Jeśli proces replikacji ulegnie awarii, która nie zostanie zauważona przez administratora, staje się ona bezużyteczna. Dane na serwerze repliki pozostają nieaktualne. Dla firmy jest to utrata ciągłości działania oraz strata pieniędzy, które zostały zainwestowane podczas wdrożenia takiego rozwiązania.

W obu przypadkach awaria jest bardzo łatwa do przeoczenia. Wymaga ciągłego logowania się i sprawdzania. Dla systemu monitorowania jest to kilka sekund, aby została ona zasygnalizowana komunikatem:

Takie „niezauważone” awarie są bardzo częstym zjawiskiem. Obserwujemy je w wielu audytach, przeprowadzanych dla naszych nowych klientów, którzy nie monitorują pracy swoich urządzeń.

W Support Online w pierwszej kolejności definiujemy jakie usługi są krytyczne i powinny zostać objęte monitorowaniem. Dopasowujemy sposób ich nadzorowania. Czasami funkcjonowanie serwera WWW może być sprawdzane poprzez działanie konkretnych usług na serwerze, a czasami powinna być weryfikowana zawartość strony internetowej oraz ważność certyfikatu SSL. Dostosowujemy się do różnych producentów i technologii jak: HP, DELL, LENOVO, SUPERMICRO, MICROSOFT, VMWARE, klastry HA, Replikacje etc.

Czy wdrożenie monitorowania to już pełen sukces?

Zasada jest prosta, im szybciej zareagujemy, a następnie usuniemy awarie, tym lepiej. System monitoringu może powiadomić mailowo bądź poprzez SMS administratora o wykrytym problemie. Bardzo często jednak jest to niewystarczające. Jeśli do awarii dojdzie w nocy i taki mail/sms zostanie niezauważony, rozwiązaniem zajmiemy się dopiero rano.

Support Online działając w trybie 24/7 jest w stanie w sposób nieprzerwany monitorować i reagować. System monitoringu automatycznie generuje ticket w systemie zgłoszeniowym, dzięki czemu obsługa awarii zawsze jest realizowana z zachowaniem czasów SLA, zgodnych z umową. W zależności od klienta realizowana jest odpowiednia procedura np.:

- powiadomienie telefonicznie osób wskazanych przez klienta,

- zdalna naprawa awarii. Restarty serwerów, usług, zwolnienie miejsca na dyskach,

- zgłoszenie awarii łącza do dostawcy,

- wysłanie inżyniera na miejsce w celu usunięcia awarii realizowane również w trybie 24/7.

Pełen sukces to odpowiednie monitorowanie połączone z dopracowanym sposobem reagowania.

Support Online jako firma informatyczna z wieloletnim doświadczeniem oferuje kompleksową opiekę informatyczną. Do naszych podstawowych zadań należy administracja serwerami w trybie całodobowym.

Dzięki tej usłudze nasi klienci mają pewność, że monitorujemy działanie serwerów na bieżące i w przypadku krytycznych awarii jesteśmy dostępni 24/7. Nasza proaktywna postawa pozwala na zachowanie ciągłości działania wielu firm, które nie mogą sobie pozwolić na nawet chwilowy przestój. Dbamy o bezpieczeństwo danych i poprawność wykonywania kopii zapasowych.

Zachęcamy do zapoznania się z naszą ofertą – outsourcing IT.

Łukasz Terlikowski

Quality Assurance Manager w Support Online