W ramach cyklu artykułów o zasadach bezpiecznego zachowania w Internecie pojawiły się już:

- Bezpieczeństwo w cyfrowym świecie. Spear-phisihng/whaling

- Bezpieczeństwo w cyfrowym świecie. Ransomware 2020

Dzisiaj odcinek o bezpiecznym korzystaniu z przeglądarki internetowej

W codziennej pracy z komputerem najczęściej używaną aplikacją dla wielu osób jest przeglądarka internetowa. Wykorzystywana jest nie tylko do otwierania stron Internetowych, ale także uruchamiania aplikacji i usług chmurowych.

Konkurencja na rynku przeglądarek doprowadziła do ich rozwoju i migracji na urządzenia mobilne. Dziś surfowanie po Internecie, użytkowanie sieci społecznościowych, korzystanie z bankowości online jest intuicyjne. Łatwość użycia aplikacji powoduje, że w pewnym momencie nie myślisz już o bezpieczeństwie. System operacyjny i aplikacja załatwią przecież wszystko, zadbają o Ciebie.

Nic bardziej mylnego, kiedy podłączasz komputer do Internetu, otwierasz dostęp do strumienia danych z całego świata. Nie zawsze są to tylko potrzebne i przyjazne pakiety. Wielu hakerów tylko czeka na Twój błąd w poruszaniu się po cyfrowym środowisku.

Co mi grozi? Czy naprawdę tak łatwo paść ofiarą? Co mogę stracić?

Stopień narażenia na ataki zależy od Twojej aktywności w Internecie. Logowanie się do banku jest bardziej niebezpieczne niż przeglądanie stron czy oglądanie filmów. Niezależnie od tego do czego wykorzystujesz Internet, musisz jednak zachować szczególną ostrożność. Hakerzy kierowani chęcią łatwego zarobku będą próbowali wykorzystać każdą okazję do wzbogacenia się Twoim kosztem. Możesz paść ofiarą jednego z wielu znanych już typów ataków, takich jak:

- próba wyłudzenia okupu za odszyfrowanie danych w ataku ransomware,

- podmiana numerów kont bankowych po zainstalowania malware na komputerze w ataku phishingowym,

- udostępnienie bez Twojej zgody komputera w sieci botnet atakującej większe cele, jak np. serwery Facebooka.

Lista zagrożeń jest o wiele dłuższa. Czasami wystarczy tylko jedno kliknięcie, by dać hakerowi dostęp do Twojego komputera.

Ciasteczka (cookies)

Ciasteczka zawierają informację o sesji logowania i historii przeglądania na stronach internetowych. Pozwalają na podtrzymanie sesji bez ponownego logowania oraz umożliwiają lepsze dopasowanie reklam lub działanie stron. Niektóre strony www nie będą działały prawidłowo bez włączonej obsługi ciasteczek.

Do czego mogą służyć ciasteczka?

- Wyboru spersonalizowanych reklam i treści (ułatwienie poruszania się po stronie, ale i nagabywanie reklamami kierowanymi)

- Sprawdzenia numeru IP, z którego łączy się użytkownik

- Do powiązania użytkownika z urządzeniami a docelowo z gospodarstwem domowym

- Przekazania danych uzyskanych z ciasteczek za zgodą użytkownika do innych firm, z którymi usługodawca ma podpisaną umowę bez konieczności dodatkowej zgody

Ciasteczka nie stanowią zagrożenia o ile nie zezwolisz na ich instalację na zainfekowanej stronie. Wówczas mogą posłużyć do uruchomienia groźniejszego ataku.

Jak się zabezpieczyć?

Znając zagrożenia jakie na Ciebie czekają pewnie zastanawiasz się jak bezpieczniej poruszać się w Internecie z użyciem przeglądarki Internetowej. Oto kilka ogólnych porad:

- Korzystaj z połączeń szyfrowanych – w pasku przeglądarki musi widnieć nazwa protokołu https://, a obok niego kłódka lub inny znak graficzny świadczący o zweryfikowanym certyfikacie wystawionym dla tej strony. Mimo, że większość dzisiejszych stron używa tego protokołu, w dalszym ciągu istnieją jeszcze takie, które przesyłają dane czystym tekstem. Gdy haker korzysta z podglądu przepływu pakietów między komputerem użytkownika a routerem czy serwerem, jest w stanie uzyskać dostęp do wszystkich informacji, które wprowadzamy na takiej stronie. Jeżeli jest to strona czysto informacyjna, to nie stanowi to problemu. Jeżeli jednak podasz na takiej niezabezpieczonej stronie jakiekolwiek dane (np. osobowe, konta bankowego, karty kredytowej, hasło logowania), to wszystko staje się dostępne dla podsłuchującego połączenie. To, że strona jest szyfrowana nie jest jednak gwarancją bezpieczeństwa. Wielokrotnie pojawiały się już ataki z użyciem stron spreparowanych tak dobrze, że ciężko były je odróżnić od prawdziwych.

- Sprawdzaj dla kogo został wystawiony certyfikat strony WWW, czy nazwa jest zgodna z podmiotem, do którego dane chcesz przekazać – banku, instytucji, itp.

- Korzystaj z zapisanych zakładek w przeglądarce. Nie korzystaj natomiast z linków, by logować się do strony, na której będziesz podawał poufne dane. Po otrzymaniu zweryfikowanych informacji, np. po podpisaniu umowy -dostaniesz adres URL, pod który należy się udać. Po udanym logowaniu, zapisz stronę w ulubionych. Przy kolejnym odwiedzaniu strony, użyj tej zakładki.

- Nie klikaj w podejrzane/nieznane linki.

- Oprócz hasła stosuj też wielokrotne uwierzytelnienie (MFA/2FA). Większość usługodawców oferuje takie funkcje. Jako drugi element zabezpieczenia używane są: SMSy, aplikacje mobilne, tokeny, klucze USB, jednorazowe kody, a nawet połączenie Bluetooth z zaufanym urządzeniem.

- W miejscach publicznych (restauracje, lotniska) używaj połączeń VPN.

- W miejscach publicznych uważaj na możliwość podejrzenia wprowadzanych haseł. Ktoś może patrzyć na Twój ekran.

- Nie zapamiętuj haseł w przeglądarce, używaj programów specjalizujących się w przechowywaniu haseł.

- Używaj różnych haseł do każdego z kont aplikacji internetowych.

- Sprawdzaj używane wtyczki w przeglądarce, usuwaj te niepotrzebne.

- Sprawdzaj czy Twój program antywirusowy jest zaktualizowany.

- Używaj aktualnego systemu operacyjnego. Jest to niezbędne dla zachowania bezpiecznego środowiska pracy. Luki bezpieczeństwa w oprogramowaniu są częstym celem hakerów. Dzięki ich znajomości i wykorzystaniu łatwiej włamać się do komputera czy serwera. Nie odkładaj aktualizacji w nieskończoność, gdy widzisz, że same aplikacje czy system upominają się o nie.

Sprawdzenie ustawień bezpieczeństwa w przeglądarce

Sam możesz zadbać o poprawę bezpieczeństwa podczas użytkowania Internetu. Każda z przeglądarek posiada panel ustawień bezpieczeństwa. Różnią się jednak opcjami, jakie oferują.

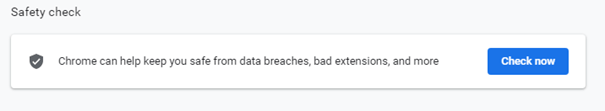

Google Chrome daje możliwość przeprowadzenia skanowania bezpieczeństwa, w wyniku którego otrzymasz raport i proponowane ulepszenia.

W Firefox i Edge możesz sprawdzić ilość i źródła blokowanych stron/reklam. W okienku wyszukiwania Firefox wpisz np. „about:protections”. W podobny sposób niektóre strony umożliwiają sprawdzenie ustawień bezpieczeństwa. Takie możliwości daje np. Facebook i konto Google. Konto Google ma też możliwość włączenia zaawansowanej ochrony przy użyciu kluczy USB (FIDO2).

Włamania na konta

Wiele serwisów internetowych jest słabo zabezpieczonych. Kiedy zakładasz konto użytkownika, przekazujesz swoje dane pod opiekę podmiotu, którego nie znasz. Niewystarczające środki poczynione w celu ochrony Twoich danych, mogą spowodować ich kradzież przez doświadczonych włamywaczy.

Firefox udostępnia wszystkim portal https://monitor.firefox.com, na którym sprawdzisz, czy Twoje konto pojawiło się w którymś z ataków. Możesz w ten sposób na przykład dowiedzieć się, że Twoje dane mogły zostać ujawnione w serwisie internetowym, o którym już nawet nie pamiętasz. Podobne możliwości sprawdzania wycieków danych oferuje strona https://haveibeenpwned.com.

Śledzenie aktywności

Poza poradami ogólnymi warto wspomnieć, że możesz także zablokować śledzenie historii internetowej i wyświetlanie reklam. Pamiętaj jednak, że niektóre strony mogą wymagać włączonej pełnej obsługi funkcji, aby działać prawidłowo.

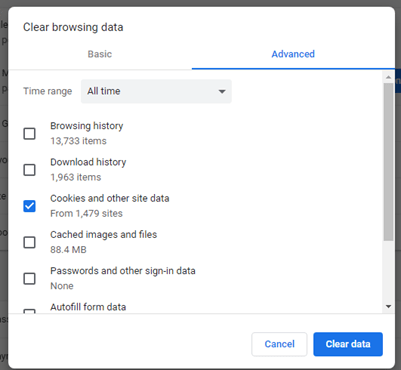

Czyszczenie ciasteczek i historii przeglądarki:

Dla Edge, Chrome i Firefox użyj skrótu klawiszowego Ctrl+Shift+Del. Zobaczysz menu takie jak poniżej, z możliwością wyboru danych do usunięcia i zakresu czasowego.

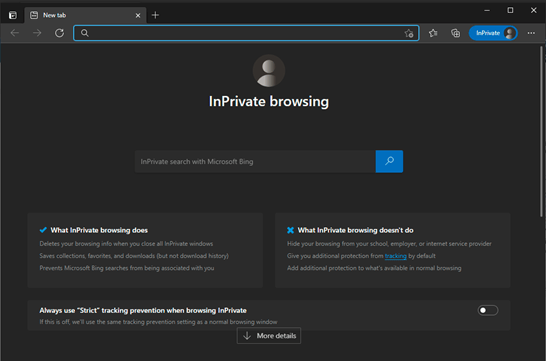

Tryb Incognito (prywatny)

Tryb ten umożliwia wyłączenie śledzenia i dodatków. Dzięki temu nie zobaczysz reklam profilowanych dla Ciebie oraz nie będzie śledzona Twoja aktywność. Pamiętaj jednak, że o ile przeglądarka nie zapisuje tej historii, to może to robić inny program. Tryb prywatny przydaje się również, gdy używasz kilku kont w tej samej aplikacji webowej.

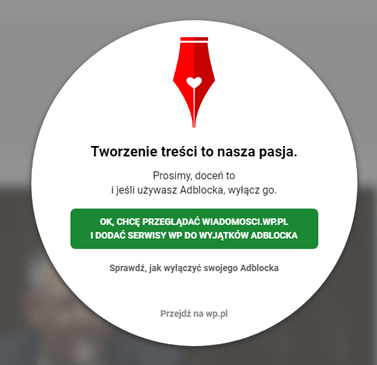

Blokowanie reklam

Inną opcją jest możliwość blokowania samych reklam. Najbardziej znaną wtyczką do przeglądarki służącą temu celowi jest AdBlock. Blokuje większość reklam, co nie jest na rękę właścicielom serwisów internetowych. Dlatego wiele z nich nie będzie działać prawidłowo. Gdy wykryją AdBlocka możesz zobaczyć komunikat z prośbą o jego wyłączeniu lub dodanie strony do wyjątków we wtyczce. Efektem działania AdBlocka są puste pola z miejscami na reklamę.

Ostrożność przede wszystkim

Dzisiejsze systemy operacyjne i przeglądarki internetowe są dobrze zabezpieczone przed atakami hakerskimi. Jednak ciągle pojawiają się nowe zagrożenia. Przedstawione sposoby ich uniknięcia nie zapewnią ochrony przed każdym niebezpieczeństwem jakie czyha na Ciebie w Internecie. Najważniejsza jest ostrożność i brak pośpiechu w podejmowaniu działań. Oszuści i włamywacze internetowi bazują na Twoich emocjach i starają się wykorzystać moment nieuwagi. Nie daj im się oszukać i zastanów się zanim klikniesz.

Chcesz podnieść świadomość Twoich pracowników i tym samym zwiększyć bezpieczeństwo Twojej firmy? Oferujemy szkolenie z cyberbezpieczeństwa, w którym poruszamy kluczowe aspekty w odniesieniu do bezpieczeństwa w sieci. Dedykujemy to szkolenie wszystkim firmom, niezależnie od branży (sektor publiczny i prywatny). Chcesz dowiedzieć się więcej o tematyce szkolenia? Kliknij tutaj.

Zadbaj o bezpieczeństwo Twojej firmy razem z Support Online.

Maciej Ochal

Administrator i Trener Microsoft w Support Online