Jak zbudować helpdesk dla dużych firm?

Jak zbudować idealną firmę outsourcingową? Jak zapewnić kompleksową obsługę informatyczną na najwyższym poziomie? Gdy zapytamy klienta, czego oczekuje od firmy outsourcingowej, dostaniemy następujące odpowiedzi:

- redukcja kosztów;

- wysoka jakość usług;

- szybkość działania;

- wysokie kompetencje;

- kompleksowe wsparcie dla komputerów, sieci, serwerów;

- zrozumienie biznesowe.

Jak to spełnić?

Stanęliśmy przed tym pytaniem. Początki nie były łatwe. To długa i jednocześnie krótka historia. Pomysł, cel i ludzie. Kompetencje i upór. Na początku działalności wspieraliśmy kilkuset użytkowników końcowych. Niecałe 2 lata temu, skomputeryzowanych stanowisk pracy, które obsługiwaliśmy, było 6 000. Obecnie, mamy ich ponad 10 000. Wciąż się rozwijamy. Podstawą do uzyskania sukcesu w tej branży, jest złączenie w jedną całość: pomysłu, kompetencji ludzi i określenie celu oraz wykorzystanie zjawiska zwane „efektem skali”. Stworzenie skutecznego działu obsługi klienta, czyli Pierwszej Linii Wsparcia.

Najlepsze praktyki dla Pierwszej Linii Wsparcia

Pierwsza Linia Wsparcia jest wizytówką firmy.To właśnie tu są przyjmowane i rejestrowane zgłoszenia serwisowe, tzw. taski. Tygodniowo przyjmujemy i przetwarzamy ponad 7 000 różnego rodzaju zleceń. Drobne, średnie i te bardzo poważne, które bez naszego wsparcia, mogą skutkować poważnymi stratami finansowymi.

Obsługujemy kilkadziesiąt tysięcy zgłoszeń miesięcznie. Gwarantujemy umową SLA. Zapewniamy bezpieczeństwo IT i gwarancję ciągłości funkcjonowania firm. Jak to robimy?

Poniżej znajdziesz kilka wskazówek.

1. Wykorzystaj w pełni potencjał swojego oprogramowania serwisowego

Jest wiele aplikacji na rynku wspierające działalność firm o naszym profilu. Tanie nie zawsze są dobre, dobre nigdy nie są tanie. Potrzeby klientów są różne. Chcąc być elastyczni w stosunku do potrzeb klienta i świadcząc usługi na dużą skalę, procesy przyjmowania i przetwarzania zgłoszeń powinny być zautomatyzowane. Od samego początku, do obsługi zgłoszeń korzystaliśmy z aplikacji SolApp, którą stworzyliśmy sami. Przez wiele lat oprogramowanie było rozwijane, uwzględniając potrzeby naszych pracowników i klientów. Aplikacja zapewnia rejestrację zgłoszeń, wgląd w proces i status (podgląd, który z inżynierów grupy podjął działanie i na jakim jest etapie realizacji) oraz monitoruje SLA. Zapewnia możliwość wyrażenia opinii o obsłudze serwisu i poziomu satysfakcji.

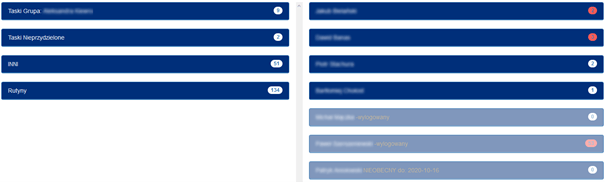

Podgląd głównej strony SolApp

Dodatkowo aplikacja połączona jest z centralą telefoniczną Asterisk oraz systemem monitoringu Nagios. Istotną rolę odgrywa wiedza techniczna i przystosowanie się do zarządzania dużą ilością zgłoszeń. Zadbaliśmy o rozwój i utrzymanie naszej bazy wiedzy w zakresie wsparcia technicznego. Baza wiedzy to wiedza teoretyczna i praktyczna oparta o najlepsze praktyki zarządzania usługami informatycznymi. Obecnie, to ponad 18 lat doświadczeń.

PLW korzysta z bazy wiedzy, procedur i ostatecznie skraca czas rozwiązywania problemów.

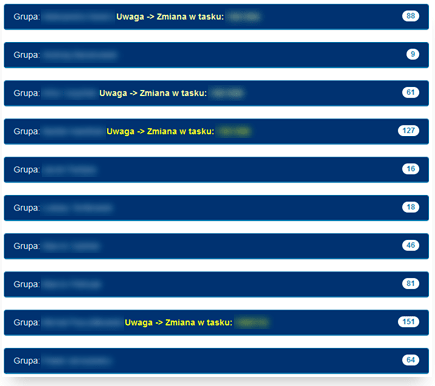

Podgląd podziału na część grup w SolApp

2. Posiadaj procedury na każdym szczeblu

Inżynier nie może tracić czasu na długotrwałe szukanie rozwiązania. Gwarantujemy SLA, zatem tylko dzięki zdefiniowanym procedurom, schematom, kolejności działań wiemy jak mamy postępować. Jak szybko i skutecznie rozwiązać problem.

Jak wyglądają procedury, np. w przypadku awarii hosta krytycznego?

Nasz system monitoringu wykrył problem z serwerem. Ticket w aplikacji serwisowej został stworzony automatycznie. Zgłoszenie realizuje inżynier. Zapisujemy w tasku dane kontaktowe klienta i kolejne czynności.

- Weryfikacja:

- Sprawdzamy, czy host w Nagios nie jest oznaczony jako ACKNOWLEDGED, czy jest z odpowiednią datą i czy nie pozostały zapisy po wcześniejszych działaniach.

- Sprawdzamy, czy nie ma ustawionej notyfikacji w aplikacji dla danego klienta.

- Sprawdzamy, czy w aplikacji w zakładce Nagios nie ma dodatkowych informacji o danym hoście.

- Weryfikujemy czy problem dotyczy tylko jednego hosta.

- Weryfikujemy czy problem dotyczy wszystkich hostów z lokalnymi adresami IP, weryfikacja czy nie jest to problem z tunelem VPN między nami a klientem (np. poprzez sprawdzenie działania usług wystawionych na zewnątrz: OWA, WWW, FTP etc.). Gdy nie działa VPN to wszystkie hosty za VPN-em (wewnętrzne IP) są w Nagios unreachable lub down.

- Sprawdzamy, czy serwer odpowiada na PING; czy jest możliwość zalogowania się na niego przez RDP oraz ILO.

- W przypadku stwierdzenia problemu z łączem (nie odpowiadają brzegowe urządzenia sieciowe - modem, router), problem należy zgłosić do dostawcy łącza. W tasku wpisujemy numer zgłoszenia otrzymany od dostawcy.

- Po upływie 30 minut od wystąpienia awarii należy wysłać e-mail z zebranymi informacjami do:

- konsultanta obsługującego danego klienta,

- do lidera,

- do osoby na emergency.

- Po 45 min od awarii i braku odpowiedzi na e-mail:

- poniedziałek - piątek w godzinach 7:30 - 22:30 – kontaktujemy się telefonicznie z (w kolejności): konsultant obsługujący daną firmę, jego lider, emergency

- sobota-niedziela w godzinach 9:00 - 22:30 – kontaktujemy się telefonicznie z (w kolejności): konsultant obsługujący daną firmę, jego lider, emergency

- poza tymi godzinami, kontaktujemy się tylko z osobą na emergency (telefonicznie).

- W razie wątpliwości np. z powodu braku dostępu, haseł, czy braku kontaktu z Emergency – kontaktujemy się z managerem firmy oraz wyjeżdżamy do klienta w trybie natychmiastowym.

- Wpisujemy w zgłoszeniu, co zostało zrobione, ustalone i kto będzie dalej realizował zlecenie.

Na zakończenie zagadnień związanych z procedurami, należy pamiętać o kwestiach, które w sposób bezpośredni nie są związane z rozwiązaniem problemów technicznych, ale są ważne z punktu widzenia klienta, to m.in.:

- Przyjęcie/odejście pracownika z firmy.

- Przyjęcie/odejście nowego klienta.

- Audyt informatyczny klienta.

- Audyt wewnętrzny cykliczny.

- Konfiguracja i instalacja sprzętu komputerowego.

- Konfiguracja i instalacja nowego serwera (Windows lub Linux).

- Konfiguracja backupu (kopii zapasowej).

3. Jak przygotować swój zespoły IT?

Pytanie jest dość istotne. Różnorodność problemów w IT, z jakimi spotykają się nasi informatycy, jest większym wyzwaniem niż ilość zgłoszeń. Pierwszy typ problemów, których jest najwięcej, to powtarzalne i proste zadania do rozwiązania. Drugi typ wymaga znacznie większego nakładu pracy.

Zarządzanie wiedzą naszych konsultantów i inżynierów odegrało dość istotną rolę. Uporządkowaliśmy ją i stworzyliśmy 4 typy zespoły kompetencyjne:

- Pierwsza Linia Wsparcia (PLW), która przyjmuje i realizuje podstawowe zgłoszenia typu helpdesk telefonicznie i e-mailowo.

- Zespoły wsparcia klientów. Grupy specjalistów IT, np. administratorzy serwerów Windows i Linux, którzy obsługują przydzielonych klientów.

- Zespół administratorów sieci komputerowych. Wyodrębniony zespół, który konfiguruje i wspiera urządzenia sieciowe klientów.

- Inżynierowie, którzy nadzorują pracę na poziomie firmy, w tym Quality Assurance Manager.

Na co jeszcze stawiamy? Na cykliczne szkolenia, które budują wiedzę i poszerzają horyzonty. Zarządzanie wiedzą, pozwoliło członkom zespołu stać się ekspertami w danej dziedzinie.

4. Mądrze podchodź do umów SLA

Uważamy, że każdemu zespołowi serwisowemu, powinno zależeć, aby jego klienci mieli jak najlepszą obsługę. W tym celu, w naszym systemie stworzyliśmy możliwość weryfikacji jakości pracy naszych informatyków. Cele, które nakreśliliśmy, nie były łatwe do realizacji np. problemy z dotrzymaniem SLA. Stworzyliśmy zatem system, który na każdym etapie prac nad zgłoszeniem zapewnia pełny monitoring procesu.

Wdrożenie systemu weryfikacji zapewniło łatwą kontrolę i śledzenie realizacji zgłoszeń przez kierowników zespołów. W zależności od potrzeb firmy, system zapewnia modyfikację ustawień parametrów, które chcemy mierzyć. Quality Assurance Manager odpowiada za realizację polityki jakościowej naszej firmy, w tym za SLA.

5. Promowanie obsługi zdalnej

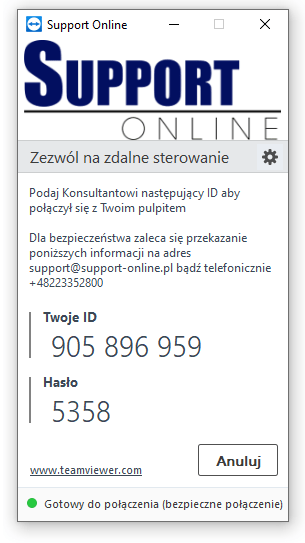

Statystyki pokazują, że większość klientów woli korzystać ze wsparcia zdalnego. Aby jednak było to możliwe, musieliśmy wdrożyć bezpieczne rozwiązanie. Moduł klienta, który nie wymaga instalacji. SolQS, czyli zdalny pulpit zoptymalizowany pod kątem błyskawicznej obsługi zdalnej.

Program SolQS do obsługi zdalnej

Wspomniany powyżej program to jeden najbardziej przyjaznych klientowi sposobów na ułatwienie połączenia się z naszymi specjalistami IT. Banalnie prosty i łatwo dostępny.

6. Spójrz na szerszą perspektywę i zmierz swoje postępy

Na pierwszym miejscu stawiamy na jakość obsługi klienta. Przeznaczamy czas na zgłębianie wiedzy w obszarach, które mogą nam pomóc w dokonaniu najszybszych i najskuteczniejszych rozwiązań. Gdy zamykamy zgłoszenie, pytamy klienta jak ocenił naszą pracę. Jeśli ocena jest poniżej 3, natychmiast kontaktujemy się z klientem, zbieramy informacje, dokonujemy wewnętrznych korekt. Naszym celem jest, by uzyskiwać same piątki.

Skupiamy się nie tylko na rozwiązywaniu problemów, ale i na zapobieganiu przyszłym incydentom.

Firmę zbudowaliśmy od podstaw. Doświadczenie i wiedzę zdobyliśmy dzięki idealnemu zespołowi inżynierów i informatyków. Dziś dostarczamy najwyższej klasy usługi informatyczne w Polsce, często w trybie 24/7/365. Wspieramy klientów w kraju, w Europie oraz w USA, zapewniamy ciągłość działania systemów informatycznych. O jakości naszych usług może świadczyć fakt, że większość naszych klientów jest z polecenia.

Helpdesk dla 10000 i większej ilości użytkowników:

- ludzki potencjał pierwszej linii wsparcia,

- narzędzia wspierające obsługę zgłoszeń dopasowane do potrzeb klienta i inżyniera,

- przejrzyste procedury rejestracji, realizacji i eskalacji zgłoszeń,

- zarządzanie wiedzą i kompetencjami zespołu,

- gwarancja jakości i czasów reakcji,

- zaufanie i bezpieczeństwo,

- zgrany team, zaangażowanie i dobra atmosfera pracy to Support Online.

Helpdesk 24/7 jest jednym z kluczowych elementów oferty firmy informatycznej Support Online. Oferujemy profesjonalne wsparcie dla użytkowników, system ewidencyjny zgłoszeń, gwarantowane SLA a także bezpieczeństwo. Chcesz poznać więcej szczegółów? Kliknij TUTAJ.

nasze

wsparcie.

się z nami

Firma IT, czyli firma informatyczna, zajmuje się szeroko pojętymi technologiami informacyjnymi. Obejmuje to między innymi:

- Projektowanie i tworzenie oprogramowania: Firma IT może tworzyć aplikacje na zamówienie dla innych firm lub produkty oprogramowania dla masowego rynku. W zależności od specjalizacji mogą to być aplikacje mobilne, aplikacje desktopowe, aplikacje webowe czy systemy wbudowane.

- Usługi konsultingowe: Firma IT często dostarcza ekspertów w celu doradztwa w zakresie wdrażania nowych technologii, optymalizacji procesów biznesowych czy też wyboru odpowiednich rozwiązań technologicznych.

- Rozwiązania chmurowe: Wiele firm IT specjalizuje się w wdrażaniu i zarządzaniu rozwiązaniami w chmurze, takimi jak przechowywanie danych, hosting aplikacji czy platformy do analizy danych.

- Bezpieczeństwo informatyczne: Ochrona przed cyberatakami, audyt bezpieczeństwa, wdrażanie polityk bezpieczeństwa oraz monitorowanie sieci to tylko niektóre z zadań firm IT w tej dziedzinie.

- Zarządzanie infrastrukturą IT: W tym zakresie firma może zajmować się zarządzaniem serwerami, bazami danych, sieciami czy urządzeniami końcowymi użytkowników.

- Wsparcie techniczne i serwis: Firma IT może dostarczać wsparcie dla swoich produktów lub ogólnie wsparcie IT dla innych firm, zarządzając ich technologią na co dzień.

- Szkolenia: Wielu dostawców technologii informacyjnych oferuje również szkolenia w zakresie korzystania z oprogramowania czy bezpiecznego korzystania z technologii.

- Rozwiązania hardware: Niektóre firmy IT mogą także zajmować się dostarczaniem i konfiguracją sprzętu komputerowego, serwerowego czy sieciowego.

W zależności od specjalizacji i wielkości, firma IT może oferować jedno, kilka lub wszystkie z powyższych rozwiązań. Ważne jest, aby przy wyborze dostawcy dokładnie zrozumieć zakres ich usług i dopasować je do indywidualnych potrzeb.

W Support Online od lat wspieramy firmy w

- kompleksowym wsparciu użytkowników (zarówno na miejscu jak również zdalnie),

- obsługujemy komputery, telefony, tablety oraz problemy sieciowe z nimi związane,

- specjalizujemy się w administracji serwerami: Windows, Linux/Unix,

- obsługujemy wirtualizatory takie jak: KVM, Hyper-V, VMWare czy Proxmox,

- obsługujemy serwisy chmurowe w szczególności rozwiązania: Azure, Microsoft 365 oraz AWS,

- monitorujemy serwery oraz urządzenia w sieci internetowej,

- konsultujemy rozwój, DRP oraz wspieramy stabliność przedsiębiorstwa w warstwie informatycznej,

Jeśli szukasz dobrej firmy informatycznej to myślmy, że Support Online to dobre miejsce dla rozwoju Twojego biznesu.

Warto skorzystać z firmy informatycznej (IT) taka jak Support Online gdy:

- Planujesz wdrażać nowe technologie lub oprogramowanie w swojej firmie.

- Potrzebujesz specjalistycznego doradztwa w zakresie technologii.

- Chcesz zoptymalizować istniejące procesy informatyczne.

- Zmagasz się z problemami bezpieczeństwa cyfrowego.

- Potrzebujesz wsparcia w zarządzaniu infrastrukturą IT.

- Brakuje Ci wewnętrznych zasobów lub kompetencji do realizacji pewnych projektów technologicznych.

Korzystanie z ekspertów zewnętrznych IT może przynieść korzyści w postaci oszczędności czasu, zasobów oraz zapewnienia wysokiej jakości rozwiązań.

Wynajęcie firmy informatycznej takiej jak Support Online w porównaniu z freelancerem IT oferuje kilka kluczowych korzyści:

- Wsparcie całego zespołu: Firma informatyczna IT dysponuje pełnym zespołem specjalistów od DevOps, Cyber Security Specialist po Helpdesk IT Specialist, którzy posiadają różnorodne umiejętności i doświadczenie, umożliwiając szybsze rozwiązanie problemów i realizację bardziej złożonych projektów.

- Wiarygodność i stabilność: Firmy IT mają ustaloną reputację i historię, co może przekładać się na większą pewność i stabilność usług.

- Utrzymanie i wsparcie: Firma informatyczna może oferować umowy serwisowe, gwarancje i wsparcie posprzedażowe, które mogą być trudniejsze do uzyskania od indywidualnego freelancera.

- Zasoby: Firmy mają dostęp do większej ilości zasobów, narzędzi i technologii, które mogą przyspieszyć i ulepszyć realizację projektu.

- Dłuższa dostępność: Ryzyko zniknięcia freelancera lub zmiany zawodu jest większe niż ryzyko likwidacji stabilnej firmy.

Jednakże warto zaznaczyć, że wybór pomiędzy firmą a freelancerem zależy od konkretnych potrzeb i sytuacji. Jeśli cenisz sobie spokój i szybką reakcję na niespodziewane problemy warto postawić na firmę IT taką jak Support Online.

Współpraca z firmą IT Support Online oferuje następujące zalety:

- Profesjonalny outsourcing IT: Firma gwarantuje wysoką jakość świadczonych usług w zakresie outsourcingu IT dla przedsiębiorstw różnej wielkości.

- Kompleksowe wsparcie informatyczne: IT Support Online dostarcza wszechstronne wsparcie informatyczne, które odpowiada na różne potrzeby przedsiębiorstw.

- Oszczędność czasu i pieniędzy: Dzięki wsparciu firmy, klient może skoncentrować się na swoich głównych działaniach biznesowych, jednocześnie redukując koszty związane z zarządzaniem technologią informacyjną.

- Obsługa różnorodnych firm: Firma specjalizuje się w obsłudze zarówno małych i średnich przedsiębiorstw, jak i dużych korporacji, co świadczy o jej elastyczności i zdolności dostosowywania się do różnorodnych wymagań klientów.

- Lider w obszarze outsourcingu IT: Firma jest uznawana za lidera w dziedzinie outsourcingu IT, zwłaszcza w regionie Poznania i Warszawy.

Współpracując z naszą firmą IT Support Online, przedsiębiorstwa mogą liczyć na wysoki standard obsługi oraz profesjonalizm na każdym etapie współpracy.